Os 8 truques mais comuns usados para hackear senhas

Quando você ouve "violação de segurança", o que vem à mente? Um hacker malévolo sentado na frente de telas cobertas por texto digital no estilo Matrix? Ou um adolescente que vive em um porão que não vê a luz do dia há três semanas? Que tal um supercomputador poderoso tentando hackear o mundo inteiro?

Hackear tem a ver com uma coisa: sua senha. Se alguém consegue adivinhar sua senha, não precisa de técnicas sofisticadas de hacking e supercomputadores. Eles apenas farão o login, agindo como você. Se sua senha for curta e simples, o jogo acabou.

Existem oito táticas comuns que os hackers usam para hackear sua senha. Vamos dar uma olhada.

1. Hack de dicionário

O primeiro no guia de táticas de hacking de senha comum é o ataque de dicionário. Por que isso é chamado de ataque de dicionário? Porque ele tenta automaticamente cada palavra em um "dicionário" definido com a senha. O dicionário não é exatamente o que você usou na escola.

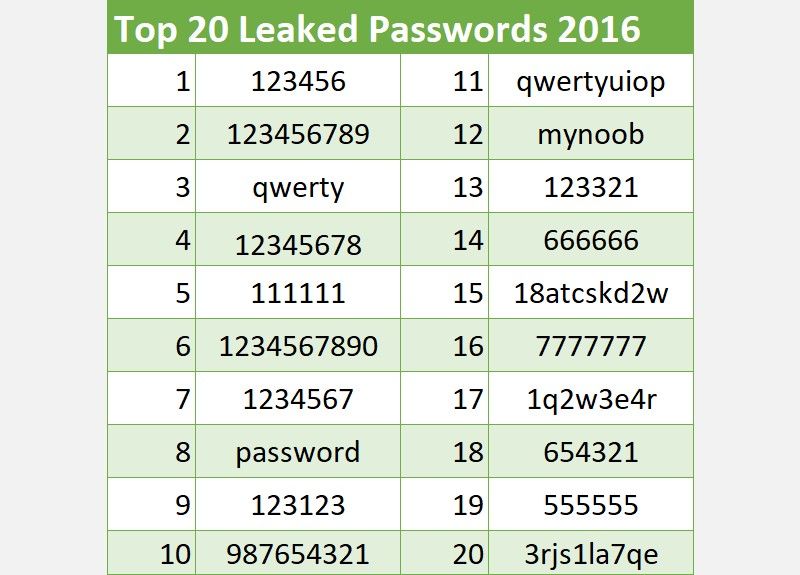

Não. Este dicionário é, na verdade, um pequeno arquivo que também contém as combinações de senha mais comumente usadas. Isso inclui 123456, qwerty, password, iloveyou e o clássico de todos os tempos, hunter2. A tabela acima detalha as senhas que mais vazaram em 2016.

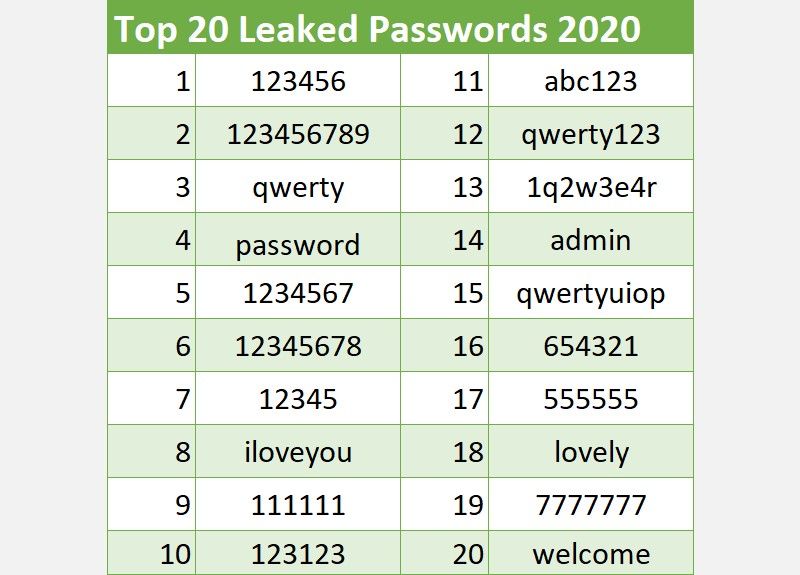

A tabela abaixo detalha as senhas que mais vazaram em 2020. Observe as semelhanças entre as duas — e certifique-se de não usar essas opções incrivelmente simples.

Prós: rápido, geralmente desbloqueia algumas contas lamentavelmente protegidas.

Contras: mesmo as senhas um pouco mais fortes permanecerão seguras.

Fique seguro: use uma senha forte de uso único para cada conta, em conjunto com um aplicativo de gerenciamento de senha . O gerenciador de senhas permite que você armazene suas outras senhas em um repositório. Então, você pode usar uma única senha ridiculamente forte para cada site. Consulte nossa visão geral do Gerenciador de senhas do Google para começar a usá-lo.

2. Força Bruta

Em seguida, o ataque de força bruta, em que um atacante tenta todas as combinações de personagens possíveis. As senhas tentadas corresponderão às especificações das regras de complexidade, por exemplo, incluindo uma maiúscula, uma minúscula, decimais de Pi, seu pedido de pizza e assim por diante.

Um ataque de força bruta também tentará primeiro as combinações de caracteres alfanuméricos mais comumente usadas. Isso inclui as senhas listadas anteriormente, bem como 1q2w3e4r5t, zxcvbnm e qwertyuiop. Pode demorar muito para descobrir uma senha usando este método, mas isso depende inteiramente da complexidade da senha.

Prós: Teoricamente, quebrará qualquer senha tentando todas as combinações.

Contras: dependendo do tamanho e da dificuldade da senha, pode demorar muito. Adicione algumas variáveis como $, &, {ou], e descobrir a senha se torna extremamente difícil.

Fique seguro: sempre use uma combinação variável de caracteres e, quando possível, introduza símbolos extras para aumentar a complexidade .

3. Phishing

Isso não é estritamente um "hack", mas ser vítima de uma tentativa de phishing ou spear-phishing geralmente acaba mal. E-mails gerais de phishing enviados aos bilhões para todos os tipos de usuários da Internet em todo o mundo.

Um e-mail de phishing geralmente funciona assim:

- O usuário-alvo recebe um e-mail falsificado que parece ser de uma grande organização ou negócio

- E-mail falsificado exige atenção imediata, com um link para um site

- O link para o site, na verdade, leva a um portal de login falso, simulado para parecer exatamente o mesmo que o site legítimo

- O usuário alvo desavisado insere suas credenciais de login e é redirecionado ou instruído a tentar novamente

- As credenciais do usuário são roubadas, vendidas ou usadas de forma nefasta (ou ambos)

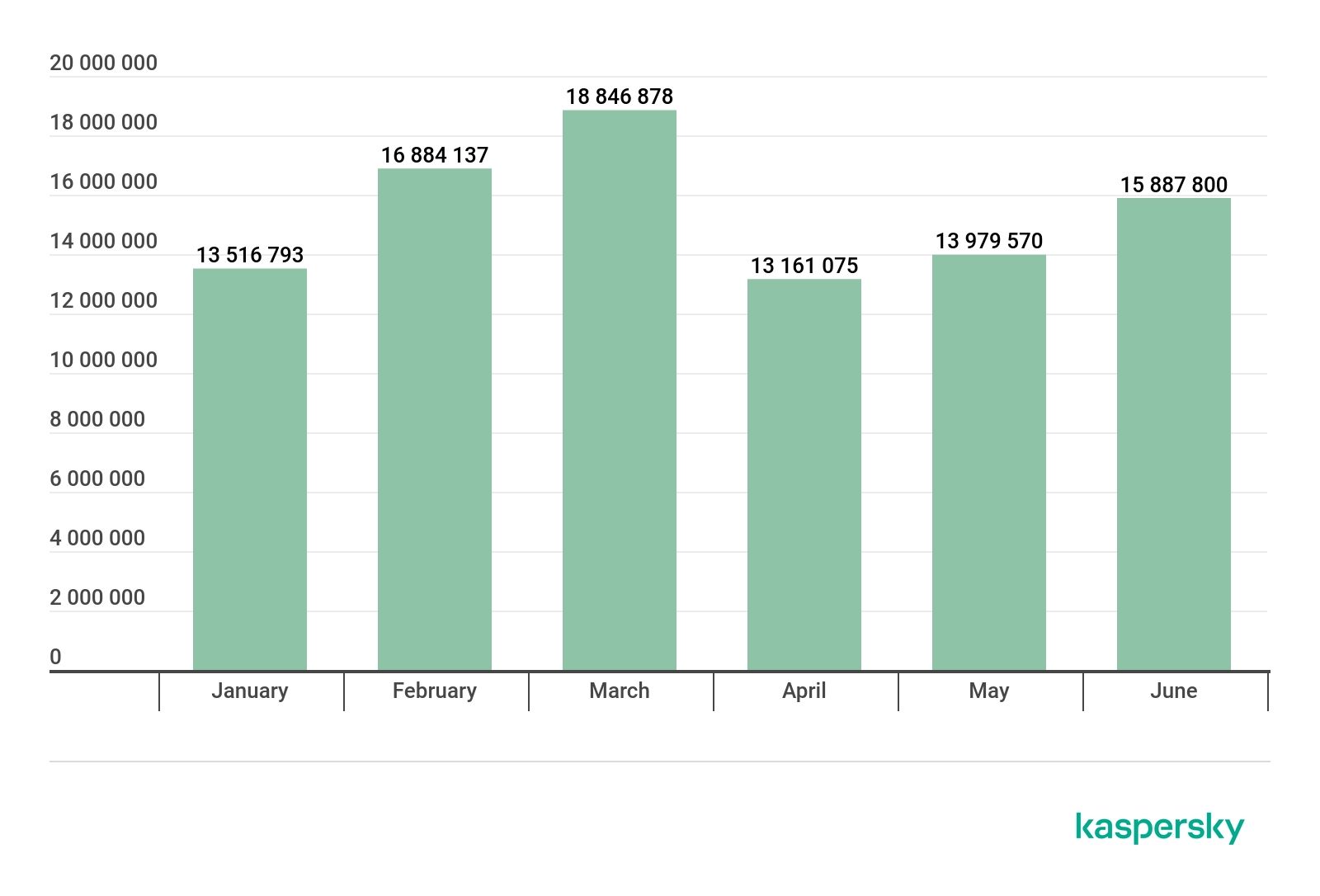

O volume de spam diário enviado em todo o mundo continua alto, sendo responsável por mais da metade de todos os e-mails enviados globalmente. Além disso, o volume de anexos maliciosos também é alto, com o Kaspersky registrando mais de 92 milhões de anexos maliciosos de janeiro a junho de 2020. Lembre-se, isso é apenas para o Kaspersky, então o número real é muito maior.

Em 2017, a maior isca de phishing era uma fatura falsa. No entanto, em 2020, a pandemia COVID-19 forneceu uma nova ameaça de phishing .

Em abril de 2020, não muito depois de muitos países terem entrado em bloqueio pandêmico, o Google anunciou que estava bloqueando mais de 18 milhões de spams maliciosos com tema COVID-19 e e-mails de phishing por dia. Um grande número desses e-mails usa a marca oficial do governo ou de uma organização de saúde para legitimidade e para pegar as vítimas desprevenidas.

Prós: o usuário entrega literalmente suas informações de login, incluindo a senha. Taxa de acertos relativamente alta, facilmente adaptada para serviços específicos ou pessoas específicas em um ataque de spear phishing .

Contras: os e-mails de spam são facilmente filtrados, os domínios de spam colocados na lista negra e grandes provedores como o Google atualizam as proteções constantemente.

Fique seguro: cobrimos como identificar um e-mail de phishing . Além disso, aumente o filtro de spam para a configuração mais alta ou, melhor ainda, use uma lista de permissões proativa. Use um verificador de link para verificar se um link de email é legítimo antes de clicar.

4. Engenharia Social

A engenharia social é essencialmente phishing no mundo real, longe da tela. Leia meu breve exemplo básico abaixo (e aqui estão mais alguns a serem observados !).

Uma parte essencial de qualquer auditoria de segurança é avaliar o que toda a força de trabalho entende. Nesse caso, uma empresa de segurança ligará para a empresa que está auditando. O "invasor" diz à pessoa ao telefone que ela é a nova equipe de suporte técnico do escritório e que precisa da senha mais recente para algo específico. Um indivíduo desavisado pode entregar as chaves do reino sem uma pausa para pensar.

O mais assustador é a frequência com que isso funciona. A engenharia social existe há séculos. Ser fraudulento para conseguir entrar em uma área segura é um método comum de ataque e contra o qual só se protege com educação. Isso ocorre porque o ataque nem sempre solicitará uma senha diretamente. Pode ser um encanador ou eletricista falso solicitando a entrada em um prédio seguro e assim por diante.

Prós: engenheiros sociais qualificados podem extrair informações de alto valor de uma variedade de alvos. Pode ser implantado contra quase qualquer pessoa, em qualquer lugar. Extremamente furtivo.

Contras: uma falha de engenharia social pode levantar suspeitas sobre um ataque iminente, incerteza quanto à obtenção das informações corretas.

Fique seguro : este é complicado. Um ataque de engenharia social bem-sucedido estará completo quando você perceber que algo está errado. A educação e a conscientização sobre a segurança são as principais táticas de mitigação. Evite postar informações pessoais que possam ser usadas contra você posteriormente.

5. Mesa Arco-íris

Uma tabela de arco-íris geralmente é um ataque de senha offline. Por exemplo, um invasor obteve uma lista de nomes de usuário e senhas, mas eles estão criptografados. A senha criptografada está em hash . Isso significa que ela é completamente diferente da senha original.

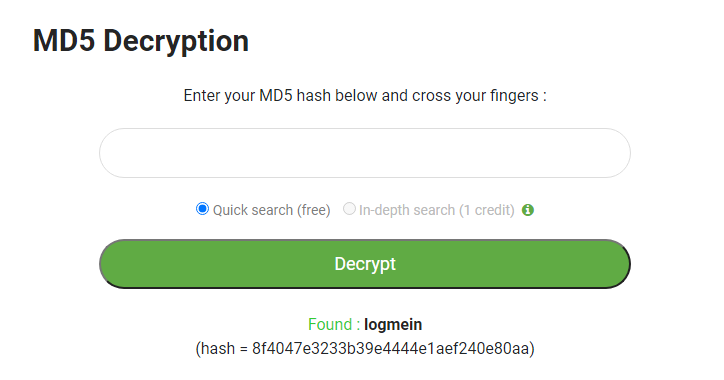

Por exemplo, sua senha é (espero que não!) Logmein. O hash MD5 conhecido para esta senha é "8f4047e3233b39e4444e1aef240e80aa."

Palavrões para você e para mim. Mas, em certos casos, o invasor executará uma lista de senhas em texto simples por meio de um algoritmo de hash, comparando os resultados com um arquivo de senha criptografada. Em outros casos, o algoritmo de criptografia é vulnerável e a maioria das senhas já está quebrada, como o MD5 (por isso conhecemos o hash específico para "logmein".

É aqui que a mesa do arco-íris se destaca. Em vez de ter que processar centenas de milhares de senhas em potencial e combinar seu hash resultante, uma rainbow table é um enorme conjunto de valores de hash específicos de algoritmos pré-computados.

Usar uma rainbow table diminui drasticamente o tempo que leva para quebrar uma senha com hash – mas não é perfeito. Os hackers podem comprar rainbow tables preenchidas com milhões de combinações potenciais.

Prós: pode descobrir senhas complexas em um curto espaço de tempo, concede ao hacker muito poder sobre determinados cenários de segurança.

Contras: Requer uma grande quantidade de espaço para armazenar a enorme (às vezes terabytes) tabela de arco-íris. Além disso, os invasores estão limitados aos valores contidos na tabela (caso contrário, eles devem adicionar outra tabela inteira).

Fique seguro: outro complicado. As mesas Rainbow oferecem uma ampla gama de potencial de ataque. Evite sites que usem SHA1 ou MD5 como algoritmo de hash de senha. Evite sites que limitam você a senhas curtas ou restringem os caracteres que você pode usar. Sempre use uma senha complexa.

Quer saber como saber se um site armazena senhas em texto simples ? Confira este guia para descobrir.

6. Malware / Keylogger

Outra maneira segura de perder suas credenciais de login é se envolver com malware. O malware está em toda parte, com potencial para causar danos massivos. Se a variante do malware apresentar um keylogger, você poderá encontrar todas as suas contas comprometidas.

Muitos softwares para roubo de senhas por aí. Certifique-se de verificar seu computador com um bom programa anti-malware.

– John Batch (@theflyingdoctor) 10 de junho de 2020

Como alternativa, o malware pode visar especificamente dados privados ou introduzir um cavalo de Troia de acesso remoto para roubar suas credenciais.

Prós: milhares de variantes de malware, muitas delas personalizáveis, com vários métodos de entrega fáceis. Uma boa chance de um grande número de alvos sucumbir a pelo menos uma variante. Ele pode passar despercebido, permitindo uma maior coleta de dados privados e credenciais de login.

Contras: chance de que o malware não funcione ou seja colocado em quarentena antes de acessar os dados, sem garantia de que os dados sejam úteis.

Fique seguro : instale e atualize regularmente seu software antivírus e antimalware . Considere cuidadosamente suas fontes de download. Não clique em pacotes de instalação contendo bundleware e muito mais. Fique longe de sites nefastos (eu sei, é mais fácil falar do que fazer). Use ferramentas de bloqueio de script para impedir scripts maliciosos.

7. Aranha

Aranha laços com o ataque de dicionário que cobrimos anteriormente. Se um hacker tem como alvo uma instituição ou empresa específica, ele pode tentar uma série de senhas relacionadas ao próprio negócio. O hacker pode ler e agrupar uma série de termos relacionados – ou usar uma aranha de pesquisa para fazer o trabalho por eles.

Você deve ter ouvido o termo "aranha" antes. Esses spiders de busca são extremamente semelhantes àqueles que rastejam pela internet, indexando conteúdo para mecanismos de busca. A lista de palavras personalizada é então usada em contas de usuário na esperança de encontrar uma correspondência.

Prós: Pode potencialmente desbloquear contas para indivíduos de alto escalão dentro de uma organização. Relativamente fácil de montar e adiciona uma dimensão extra a um ataque de dicionário.

Contras: pode muito bem acabar sendo infrutífero se a segurança da rede organizacional estiver bem configurada.

Fique seguro ao: Mais uma vez, use apenas senhas fortes e de uso único compostas de strings aleatórias – nada vinculando sua persona, negócio, organização e assim por diante.

8. Surfar no ombro

Ok, a opção final é uma das mais básicas. E se alguém simplesmente olhar para você enquanto você digita sua senha?

O surf de ombro parece um pouco ridículo, mas acontece. Se você estiver trabalhando em um café movimentado no centro da cidade e não estiver prestando atenção aos arredores, alguém pode chegar perto o suficiente para anotar sua senha enquanto você digita.

Prós: abordagem de baixa tecnologia para roubo de senhas.

Contras: deve identificar o alvo antes de descobrir a senha, pode revelar-se no processo de roubo.

Fique seguro: mantenha-se atento às pessoas ao seu redor ao digitar sua senha, cubra o teclado e oculte as teclas durante a digitação.

Sempre use uma senha forte, única e de uso único

Então, como você impede que um hacker roube sua senha? A resposta realmente curta é que você não pode estar 100% seguro de verdade . As ferramentas que os hackers usam para roubar seus dados estão mudando o tempo todo. Mas você pode mitigar sua exposição à vulnerabilidade.

Uma coisa é certa: usar uma senha forte, única e de uso único nunca fez mal a ninguém. Se você deseja ferramentas para criar senhas e frases secretas fortes , podemos ajudar!