O Google está acabando com suas senhas e os especialistas em segurança estão (em sua maioria) felizes

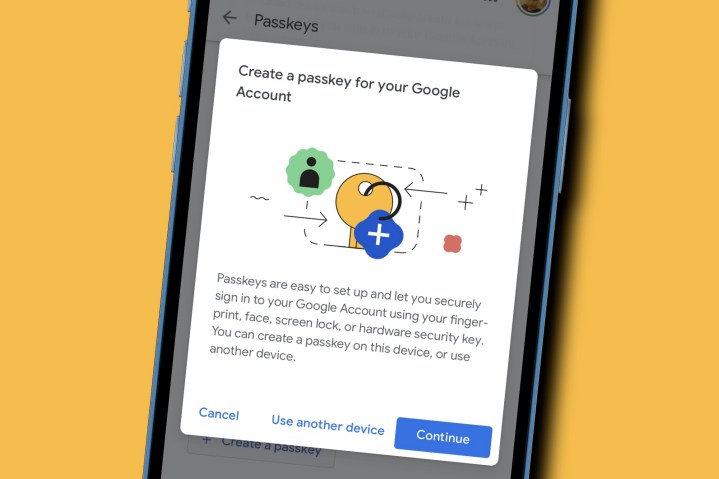

O Google está cada vez mais perto de tornar as senhas obsoletas. A solução é chamada de “Chaves de acesso”, uma forma exclusiva de senha armazenada localmente em seu telefone ou PC, da mesma forma que uma chave de segurança física funciona. As chaves de acesso são protegidas por uma camada de autenticação, que pode ser sua impressão digital ou digitalização facial – ou apenas um padrão ou PIN na tela.

As chaves de acesso são mais rápidas, vinculadas entre plataformas e evitam o incômodo de lembrar senhas de sites ou serviços que você assinou. Há uma margem menor para erro humano e os riscos de interceptação do código de autenticação de dois fatores também são reduzidos.

Desenvolvido em colaboração com a Microsoft e a Apple, o Google está agora dando os próximos passos para tornar as chaves de acesso convencionais, tornando-as a opção de login padrão . Você não será forçado a abandonar seus métodos de login habituais, mas se ainda não tiver habilitado as chaves de acesso , você será avisado na próxima vez que sua conta do Google for usada para uma solicitação de login.

Por que as chaves de acesso são melhores que as senhas

As chaves de acesso empregam o que você chamaria de handshake digital, que envolve a criação de um par de senhas usando métodos criptográficos. Um é armazenado no aplicativo ou serviço web, enquanto o outro permanece com o usuário, protegido por senha no dispositivo ou autenticação biométrica. Não há código de dois fatores envolvido e tudo que você precisa fazer é tocar em um prompt no seu dispositivo para permitir a verificação de identidade.

Trevor Hilligoss, que já trabalhou como especialista em segurança no FBI e atualmente lida com pesquisas de segurança no SpyCloud, disse à Digital Trends que as chaves de acesso são “fortes por natureza, e é por isso que muitas equipes de segurança preferem esse modo de defesa”. A maior vantagem aqui é que elas não são descartadas como uma senha alfanumérica comum em violações de dados. Isso é um problema por vários motivos, porque um número alarmante de cidadãos digitais reutiliza a mesma senha, ou uma forma previsivelmente modificada dela, em diferentes serviços.

As chaves de acesso são mais rápidas (até 40%, segundo o Google), mais seguras e mais convenientes. Mas Hilligoss alerta que eles não são exatamente uma solução mágica para segurança digital. “Os cibercriminosos estão se adaptando rapidamente a essa tecnologia, mudando seu foco do roubo de credenciais de contas para métodos de recuperação de contas, desenvolvendo táticas para roubar chaves de acesso e lançando ataques como o sequestro de sessões.”

As chaves de acesso são boas, mas não são perfeitas

Hilligoss aponta para uma técnica chamada sequestro de sessão – também conhecido como sequestro de cookies – onde um hacker tenta assumir o controle de sua sessão de navegação online para roubar dados confidenciais. Essencialmente, os malfeitores enganam um site fazendo-o pensar que é um usuário legítimo. Quando uma pessoa visita um site, é criado um ID de sessão que geralmente permanece ativo por dias.

Esses dados de sessão são armazenados na forma de números e letras em cookies de sessão temporária e permanecem no navegador até que o usuário seja desconectado. Os hackers podem roubar IDs de sessão injetando scripts em páginas da web, interceptando o tráfego de rede, instalando malware de maneira enganosa no dispositivo da vítima ou simplesmente usando a previsão de padrões.

“Depois que o invasor sequestrar uma sessão da web, ele poderá fazer tudo o que o usuário original puder, incluindo comprar itens, roubar informações pessoais confidenciais ou acessar contas bancárias”, acrescenta Hilligoss. Nesses ataques, não importa se o login foi permitido usando uma senha ou chaves de acesso tradicionais.

O que tudo isso significa para você

As chaves de acesso estão vinculadas ao Gerenciador de senhas do Google, enquanto a Apple traz o iCloud Keychain para a imagem, o que significa que as chaves de acesso também são sincronizadas entre os dispositivos. Por padrão, o Google também cria automaticamente uma chave de acesso para dispositivos Android recém-ativados. No entanto, à medida que deixamos para trás as senhas, os hackers também avançam com técnicas mais sofisticadas.

As chaves de acesso também não bloqueiam outras formas de ataques cibernéticos, como implantação de malware em diversas formas, um golpista se passando por funcionário de um banco em uma chamada telefônica (olá, inferno de IA generativa), ataques de engenharia social e muito mais. As chaves de acesso resolvem apenas um lado da falha de segurança, mas deixam de ser um truque que cura tudo.

A alfabetização digital ainda será de suma importância nos próximos anos, à medida que os serviços de terceiros adotam lentamente a chave de acesso. Hilligoss sugere que se deve preferir a autenticação de dois fatores baseada em aplicativo, continuar alterando as senhas em intervalos regulares, verificar novamente os URLs e links recebidos e ficar atento a chamadas telefônicas de números desconhecidos.

“A higiene cibernética adequada e o exercício da visibilidade das suas contas online contribuirão muito para se manter à frente dos cibercriminosos”, conclui.