Hackers estão enviando malware por meio de mensagens aparentemente inocentes do Microsoft Teams

Os hackers estão ficando tão sofisticados com malware que estão fazendo com que os links pareçam um aviso sobre o período de férias da empresa.

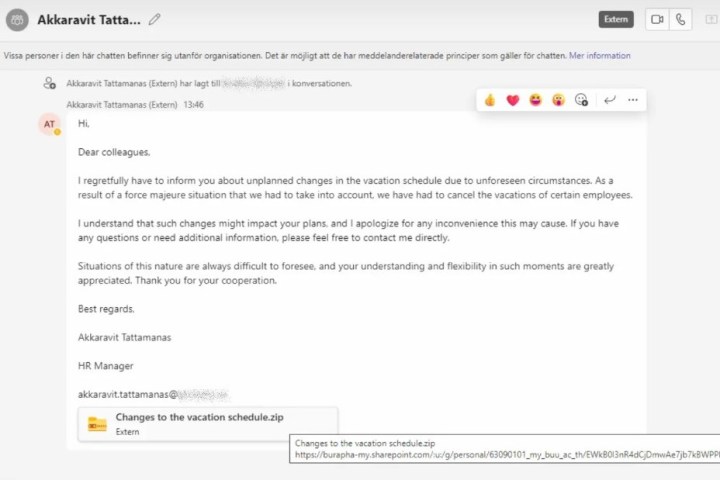

Foi descoberto um novo golpe de phishing chamado “DarkGate Loader” que tem como alvo o Microsoft Teams. Pode ser identificado com uma mensagem e um link que diz “alterações no calendário de férias”. Clicar neste link e acessar os arquivos .ZIP correspondentes pode deixá-lo vulnerável ao malware anexado.

A equipe de pesquisa Truesec tem observado o DarkGate Loader desde o final de agosto e observa que os hackers utilizaram um intrincado processo de download que torna difícil identificar o arquivo como nefasto.

Os hackers conseguiram usar contas comprometidas do Office 365 para enviar a mensagem infectada por malware com o link “alterações na programação de férias” por meio do Microsoft Teams. Truesec encontrou as contas que foram controladas pelos hackers para enviar o malware DarkGate Loader. Estes incluem “Akkaravit Tattamanas” ([email protected]) e “ABNER DAVID RIVERA ROJAS” ([email protected]).

O malware compreende um VBScript infectado escondido dentro de um LNK (um atalho do Windows). A equipe de pesquisa observa que o ataque é astuto devido à URL do SharePoint, o que torna difícil para os usuários perceberem que se trata de um arquivo contestado. O tipo de script cURL pré-compilado do Windows também torna o código mais difícil de identificar porque ele fica oculto no meio do arquivo.

O script é capaz de identificar se o usuário possui o antivírus Sophos instalado. Caso contrário, o malware pode injetar código adicional, em um ataque chamado “strings empilhadas”, que abre um shellcode que cria um executável DarkGate que carrega na memória do sistema, acrescentou a equipe.

DarkGate Loader não é o único golpe de phishing que tem atormentado o Microsoft Teams neste verão. Um grupo de hackers russos chamado Midnight Blizzard conseguiu usar uma exploração de engenharia social para atacar aproximadamente 40 organizações em agosto. Os hackers usaram contas do Microsoft 365 pertencentes a pequenas empresas que já haviam sido desafiadas e fingiram ser de suporte técnico para executar ataques. Desde então, a Microsoft resolveu o problema, de acordo com o Windows Central .

No outono passado, uma tendência comum foram as campanhas de comprometimento de e-mail comercial (BEC) , que são golpes de phishing em que um ator nefasto, disfarçado de chefe de empresa, envia um e-mail que parece uma cadeia de e-mail encaminhada, com instruções a um funcionário para enviar dinheiro.

Outra exploração infame foi a vulnerabilidade de dia zero do Windows, Follina . Os pesquisadores descobriram isso na primavera do ano passado e determinaram que ele permitia que hackers acessassem a ferramenta de diagnóstico de suporte da Microsoft, comumente associada ao Microsoft Office e ao Microsoft Word.