Dark Web: credenciais executivas para mais de US $ 1.000

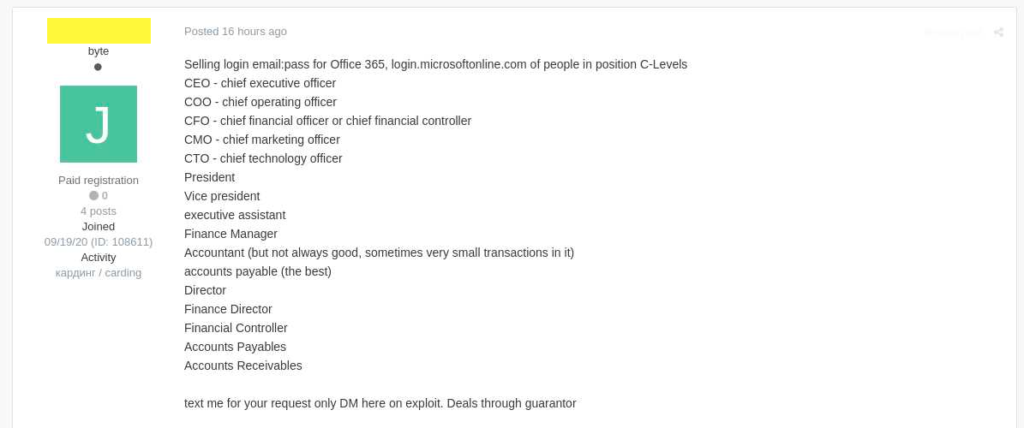

Todos nós conhecemos a Dark Web acima de tudo pelo apontamento de “mercado negro” onde encontramos tudo e muito mais para venda. Não menos é a notícia que tem circulado nas últimas horas, que presencia a presença de um fórum "oculto", e reservado principalmente para hackers russos, onde está em andamento uma revenda de credenciais no DarkWeb para acesso a contas do Office 365 e Microsoft . eles seriam propriedade de membros da alta administração de várias empresas em todo o mundo .

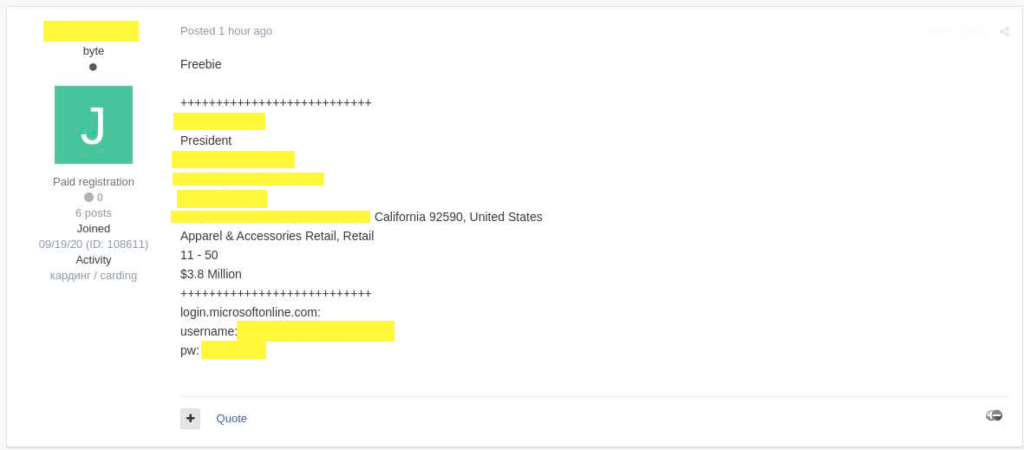

Espalhando a notícia estava uma figura que tem acesso a esse material e que tentou comprar alguns pares de nome de usuário / senha para verificar sua autenticidade. Sem muita surpresa, são legítimos e pertencem ao CEO de uma software house dos Estados Unidos e ao CTO de uma empresa europeia.

Credenciais à venda na Dark Web: os preços também chegariam a 1.500 dólares

Infelizmente, como costuma acontecer nesses casos, a identidade do vendedor (ou vendedores) não é conhecida. Não se sabe nem como as credenciais foram recuperadas, mas aparentemente elas foram obtidas graças a computadores infectados com um trojan identificado como AzorUlt .

Como você pode facilmente imaginar, no fórum Dark Web, as credenciais dos executivos são muito importantes porque dão aos bandidos a possibilidade de atacar uma empresa “por dentro”, fazendo-se passar pelo gerente sob ataque. Eles podem, portanto, facilmente espalhar outros vírus ou adulterar processos de negócios.

Credenciais no DarkWeb graças a AzorUlt: algumas informações sobre o trojan

Para os não iniciados, o malware Aorult é atualmente um dos Trojans mais comprados e vendidos nos Darknets russos . Certamente, uma das razões do seu sucesso é o baixíssimo custo (estamos falando de 100 dólares), mas sobretudo pela grande versatilidade de uso, sem falar no alto desempenho.

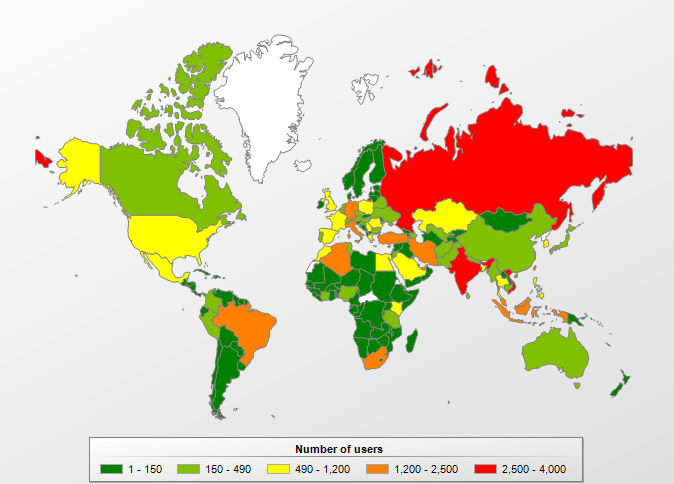

Entre as suas características que o distinguem, está a de oferecer a possibilidade de ser utilizado como “downloader” de outro malware. E não é um trojan tão longe de nós: só no primeiro trimestre de 2019, de fato, o número de usuários italianos afetados por este trojan, cuja assinatura viral foi identificada com Trojan-PSW.Win32.Azorult, ascendeu a mais de 2000 .

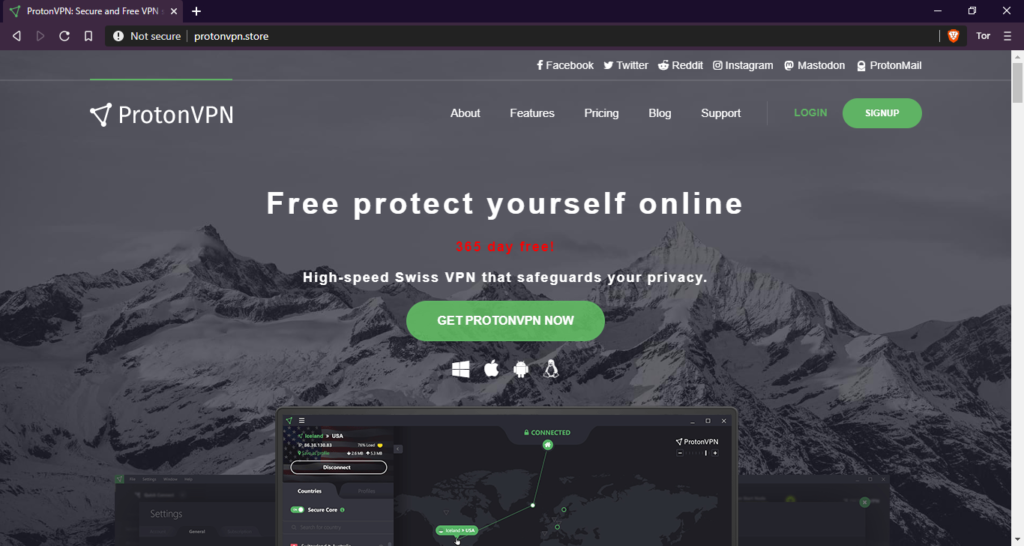

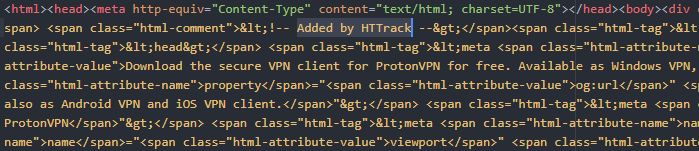

A campanha maliciosa começaria com o surgimento de um novo domínio, um certo protonvpn_dot_store, que simplesmente leva de volta a um site falso, o clone de um serviço VPN conhecido. A clonagem parece ter ocorrido usando um rastreador HTTrack de código aberto bem conhecido, a clonagem ocorreu para chamar a página inicial do ProtonVPN em todos os aspectos.

A vítima que, graças a campanhas de spam e malvertising, foi redirecionada para este site, baixou um instalador modificado do serviço VPN que também continha executável útil para ativar o AzorUlt, e assim inserir o novo computador infectado no botnet criminoso conectado ao trojan .

Após a instalação e ativação, o trojan está pronto para roubar o máximo de dados que puder. Em seguida, começa a coletar todas as informações confidenciais do usuário, e transmiti-las ao servidor de comando e controle (C&C Server), ouvindo em um subdomínio do site principal account_dot_protonvpn_dot_store, de forma a evitar possíveis dúvidas sobre a veracidade do software.

Artigo do Dark Web: Executives Credentials Selling Over $ 1000 vem da TechCuE .