Como funciona a criptografia? A criptografia é realmente segura?

Para muitos, a palavra "criptografia" provavelmente desperta imagens no estilo James Bond de um vilão com uma pasta algemada ao pulso com códigos de lançamento nuclear ou algum outro filme de ação básico.

Na realidade, todos usam a tecnologia de criptografia diariamente. Embora provavelmente não entenda o "como" ou o "por quê", está claro que a segurança dos dados é importante e a criptografia é uma parte essencial disso.

Quase todos os dispositivos de computação com os quais interagimos diariamente utilizam alguma forma de tecnologia de criptografia. Então, como funciona a criptografia e a criptografia é segura?

O que é criptografia?

A criptografia é uma forma moderna de criptografia que permite ao usuário ocultar informações de outras pessoas.

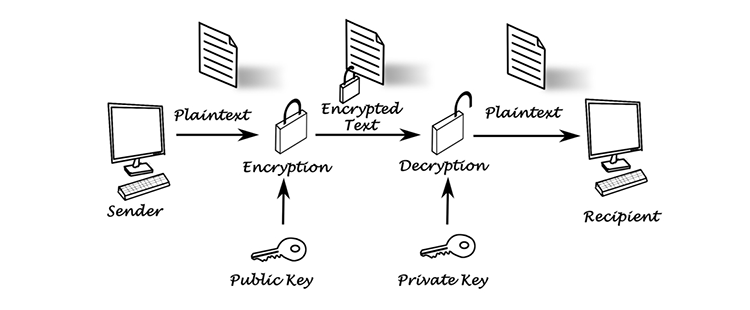

A criptografia usa um algoritmo complexo chamado cifra para transformar dados regulares (conhecidos como texto simples) em uma série de caracteres aparentemente aleatórios (conhecidos como texto cifrado) ilegíveis por aqueles que não têm uma chave especial para descriptografá-los. Aqueles que possuem a chave podem descriptografar os dados para visualizar o texto simples novamente, em vez da sequência de caracteres aleatórios do texto cifrado.

Dois dos métodos de criptografia mais amplamente usados são criptografia de chave pública (assimétrica) e criptografia de chave privada (simétrica).

Ambos os métodos de criptografia permitem que os usuários criptografem dados para ocultá-los de outras pessoas e, em seguida, descriptografá-los para acessar o texto simples original. No entanto, eles diferem em como lidam com as etapas entre criptografia e descriptografia.

Criptografia de chave pública

A criptografia de chave pública – ou assimétrica – usa a chave pública do destinatário e uma chave privada correspondente (matematicamente).

Por exemplo:

- Joe e Karen têm as chaves de uma caixa.

- Joe tem a chave pública e Karen tem uma chave privada correspondente.

- Joe pode usar sua chave pública para destravar a caixa e colocar coisas nela, mas ele não pode ver os itens que já estão lá, nem pode retirar nada.

- A chave privada de Karen pode abrir a caixa, ver todos os itens dentro e removê-los como ela achar necessário.

Observe que Karen pode ver e remover itens da caixa, mas não pode colocar novos itens na caixa para que Joe os veja.

Para que isso funcione, Joe e Karen precisam trocar um novo conjunto de chaves por uma nova caixa. Nesse caso, Karen possui a chave pública e pode desbloquear a caixa para colocar um novo item, enquanto a chave privada de Joe permite que ele abra a caixa e visualize os itens.

Criptografia de chave privada

A criptografia de chave privada – ou simétrica – difere da criptografia de chave pública no propósito das chaves. Ainda há duas chaves necessárias para a comunicação, mas cada uma delas agora é essencialmente a mesma.

Por exemplo, Joe e Karen possuem as chaves da caixa acima mencionada, mas, neste cenário, as chaves fazem a mesma coisa. Ambos agora podem adicionar ou remover itens da caixa.

Falando digitalmente, Joe agora pode criptografar uma mensagem, bem como descriptografá-la com sua chave. Karen pode fazer o mesmo com o dela.

Esta é uma maneira simplificada de considerar a criptografia de chave privada. Freqüentemente, os sites e serviços online usam criptografia de chave pública e privada para proteger recursos diferentes, criando camadas de segurança no processo.

Uma breve história da criptografia

Ao falar sobre criptografia, é importante fazer a distinção de que toda tecnologia de criptografia moderna é derivada da criptografia.

Em sua essência, a criptografia é o ato de criar e (tentar) decifrar um código. Enquanto a criptografia eletrônica é relativamente nova no esquema geral das coisas, a criptografia é uma ciência que remonta à Grécia antiga.

Os gregos foram a primeira sociedade a quem se atribuiu o uso da criptografia para ocultar dados confidenciais na forma de palavras escritas, tanto dos olhos de seus inimigos quanto do público em geral.

No entanto, os gregos não estavam sozinhos no desenvolvimento de métodos de criptografia primitivos. Os romanos seguiram o exemplo, introduzindo o que veio a ser conhecido como "cifra de César", uma cifra de substituição que envolvia substituir uma letra por outra letra deslocada mais abaixo no alfabeto.

Por exemplo, se a chave envolvesse um deslocamento para a direita de três, a letra A se tornaria D, a letra B seria E e assim por diante. A Cifra de César é uma das primeiras formas de criptografia que muitos de nós somos apresentados quando crianças.

Exemplos de tecnologia de criptografia moderna

A tecnologia de criptografia moderna usa algoritmos mais sofisticados e tamanhos de chave maiores para ocultar melhor os dados criptografados. Quanto maior o tamanho da chave, mais combinações possíveis um ataque de força bruta teria que executar para descriptografar o texto cifrado com sucesso.

À medida que o tamanho da chave continua a melhorar, o tempo que leva para quebrar a criptografia usando um ataque de força bruta dispara.

Por exemplo, enquanto uma chave de 56 bits e uma chave de 64 bits parecem semelhantes em valor, a chave de 64 bits é na verdade 256 vezes mais difícil de quebrar do que a chave de 56 bits.

A maioria das criptografias modernas usa no mínimo uma chave de 128 bits, com algumas usando chaves de 256 bits ou mais. Para colocar isso em perspectiva, quebrar uma chave de 128 bits exigiria um ataque de força bruta para testar mais de 339.000.000.000.000.000.000.000.000.000.000.000.000.000 de combinações de chave possíveis.

Um dos maiores equívocos da linguagem de criptografia vem das diferenças entre os tipos de criptografia (algoritmos de criptografia) e seus respectivos pontos fortes. Vamos decompô-lo:

- Tipo de criptografia: O tipo de criptografia refere-se a como a criptografia é concluída. Por exemplo, a criptografia assimétrica é um dos tipos de criptografia mais comuns na Internet.

- Algoritmo de criptografia: quando discutimos a força da criptografia, estamos falando sobre um algoritmo de criptografia específico. Os algoritmos são de onde vêm os nomes interessantes, como Triple DES, RSA ou AES. Os nomes dos algoritmos de criptografia geralmente são acompanhados por um valor numérico, como AES-128. O número refere-se ao tamanho da chave de criptografia e define ainda mais a força do algoritmo.

Existem mais alguns termos de criptografia com os quais você deve se familiarizar, que ajudarão a expandir seu conhecimento sobre criptografia.

Existem vários algoritmos de criptografia comuns preferidos devido à força e segurança. Você provavelmente sabe mais sobre criptografia do que pensa, especialmente alguns dos nomes.

1. Padrão de criptografia de dados (DES)

O Data Encryption Standard é um padrão de criptografia original do governo dos Estados Unidos. Foi originalmente pensado para ser inquebrável, mas o aumento no poder de computação e uma diminuição no custo do hardware tornou a criptografia de 56 bits essencialmente obsoleta. Isso é especialmente verdadeiro em relação aos dados confidenciais.

2. RSA

RSA é um dos primeiros algoritmos criptográficos de chave pública. Ele usa a função de criptografia assimétrica unilateral explicada acima (e também na parte dos termos de criptografia vinculados acima).

RSA é um algoritmo de criptografia proeminente. É um recurso principal de muitos protocolos, incluindo SSH, OpenPGP, S / MIME e SSL / TLS. Além disso, os navegadores usam RSA para estabelecer comunicações seguras em redes inseguras.

RSA permanece incrivelmente popular devido ao seu comprimento de chave. Uma chave RSA normalmente tem 1024 ou 2048 bits. No entanto, os especialistas em segurança acreditam que não demorará muito para que o RSA de 1024 bits seja quebrado, o que fez com que várias organizações governamentais e empresariais migrassem para a chave mais forte de 2048 bits.

3. Padrão de criptografia avançado (AES)

O Advanced Encryption Standard (AES) é agora o padrão de criptografia confiável do governo dos EUA.

É um algoritmo de chave simétrica que pode gerar chaves em três tamanhos diferentes: 128, 192 ou 256 bits. Além disso, existem diferentes rodadas de criptografia para cada tamanho de chave. Uma "rodada" é o processo de transformar texto simples em texto cifrado. Para 128 bits, existem dez rodadas. 192 bits tem 12 rodadas e 256 bits tem 14 rodadas.

AES é uma das formas mais fortes de criptografia disponíveis atualmente. Quando você lê "criptografia de nível militar" em um produto, está se referindo ao AES. Embora existam ataques teóricos contra o AES, todos exigem um nível de capacidade de computação e armazenamento de dados simplesmente inviável na era atual.

A criptografia é segura para uso?

Inequivocamente, a resposta é sim .

A quantidade de tempo, uso de energia e custo computacional para quebrar a maioria das tecnologias criptográficas modernas tornam o ato de tentar quebrar a criptografia (sem a chave) um exercício caro que é, relativamente falando, fútil.

Dito isso, a criptografia tem vulnerabilidades que estão em grande parte fora do poder da tecnologia.

- Backdoors: por mais segura que seja a criptografia, se alguém inserir um backdoor no código, alguém pode negar a segurança. Os backdoors de criptografia são um ponto de discussão constante para governos em todo o mundo, tornando-se um tópico especialmente quente após qualquer ataque terrorista. Existem vários motivos pelos quais nunca devemos permitir que um governo quebre a criptografia .

- Manipulação de chave privada: a criptografia de chave moderna é extremamente segura. No entanto, o erro humano ainda é o principal fator na maioria dos problemas de segurança. Um erro ao manipular uma chave privada pode expô-la a terceiros, tornando a criptografia inútil.

- Maior poder computacional: com o poder de computação atual, a maioria das chaves de criptografia modernas é inviável para crack. Dito isso, conforme o poder de processamento aumenta, a tecnologia de criptografia precisa acompanhar o ritmo para ficar à frente da curva.

- Pressão governamental: Junto com backdoors de criptografia, alguns governos impõem leis de descriptografia obrigatória que forçam os cidadãos detidos a entregar chaves criptográficas privadas. A natureza das principais leis de divulgação varia de acordo com o país. Nos EUA, a Quinta Emenda protege as testemunhas de autoincriminação, tornando ilegal a divulgação obrigatória das chaves.

Você deve usar criptografia?

Não é realmente uma questão de se você deve usar criptografia. Você usa criptografia todos os dias para acessar seu banco online, para enviar mensagens no WhatsApp e para acessar sites com segurança, sem bisbilhoteiros.

Uma pergunta melhor a se considerar é "O que aconteceria sem criptografia?"