As 10 melhores ferramentas para verificar se há malware e falhas de segurança em seu servidor Linux

Linux é definitivamente um dos sistemas operacionais mais populares e seguros para servidores de grande escala. Apesar de seu uso generalizado, ele permanece vulnerável a ataques cibernéticos. Os hackers têm como alvo os servidores para desligá-los ou roubar informações valiosas.

Há uma necessidade premente de desenvolver métodos de contra-hacking para evitar violações de segurança e ataques de malware. Isso é possível contratando profissionais de segurança cibernética; infelizmente, isso pode ser caro. A próxima melhor solução é instalar ferramentas de digitalização que se encaixem como uma mão na luva para seus sistemas Linux.

Aqui está uma lista das dez principais ferramentas de varredura do Linux para verificar se há falhas de segurança e malware em seu servidor.

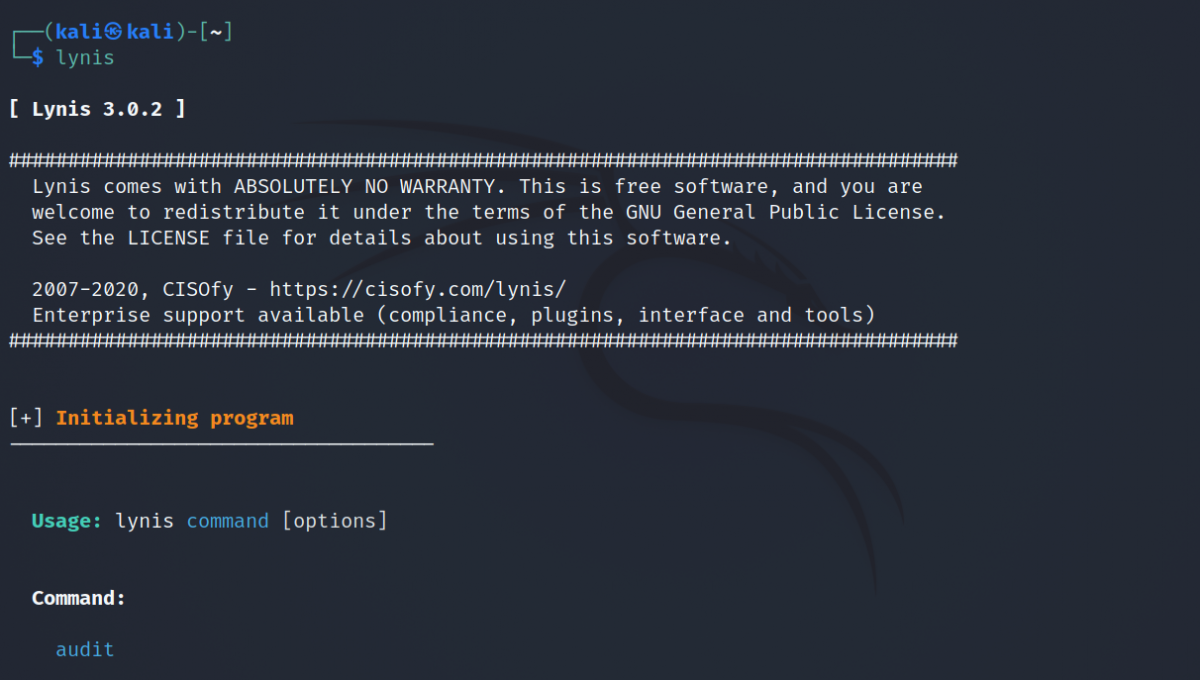

1. Lynis

Lynis é uma ferramenta de segurança de código aberto para Linux, que é a escolha preferida para sistemas operacionais de auditoria baseados em Unix, como macOS, Linux e BSD. Esta ferramenta foi criada por Michael Boelen, que já trabalhou no rkhunter.

Como uma ferramenta de segurança, o Lynis executa análises elaboradas examinando os detalhes do seu sistema operacional, parâmetros do kernel, pacotes e serviços instalados, configurações de rede, criptografia e outras análises de malware. É amplamente utilizado para fins de teste de conformidade e auditoria.

Para instalação em distros baseadas em Debian, digite o seguinte comando no terminal:

sudo apt-get install -y lynis2. chkrootkit

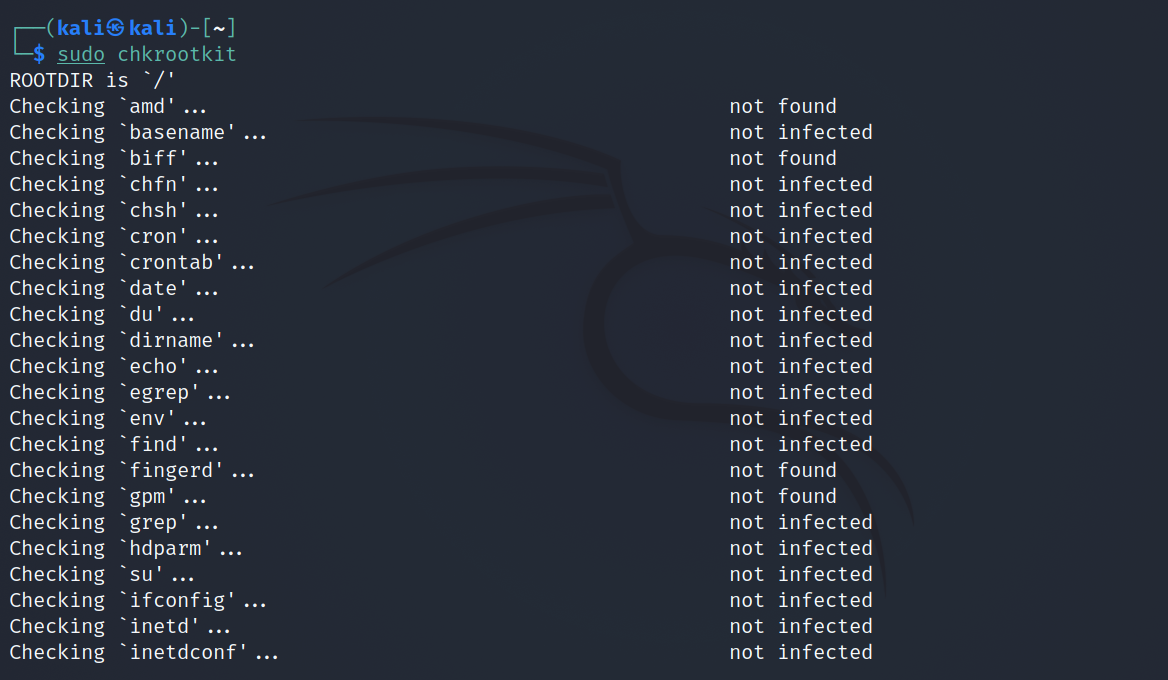

Chkrootkit ou Check Rootkit é um software comum para sistemas baseados em Unix. Como o nome sugere, é um software ideal para pesquisar rootkits e outros vírus que podem ter se infiltrado no sistema.

Um rootkit é um malware que tenta obter acesso aos arquivos raiz do seu servidor. No entanto, esses rootkits continuam a apresentar um compromisso colossal de segurança.

O Chkrootkit pesquisa os programas do sistema central e procura assinaturas enquanto compara a passagem dos sistemas de arquivos com a saída gerada. Se a ferramenta encontrar alguma discrepância, ela as combate de forma eficiente, sem deixar nenhum vírus prejudicar o seu servidor.

Para instalação no Debian, digite o seguinte comando no terminal:

sudo apt update

sudo apt install chkrootkit3. rkhunter

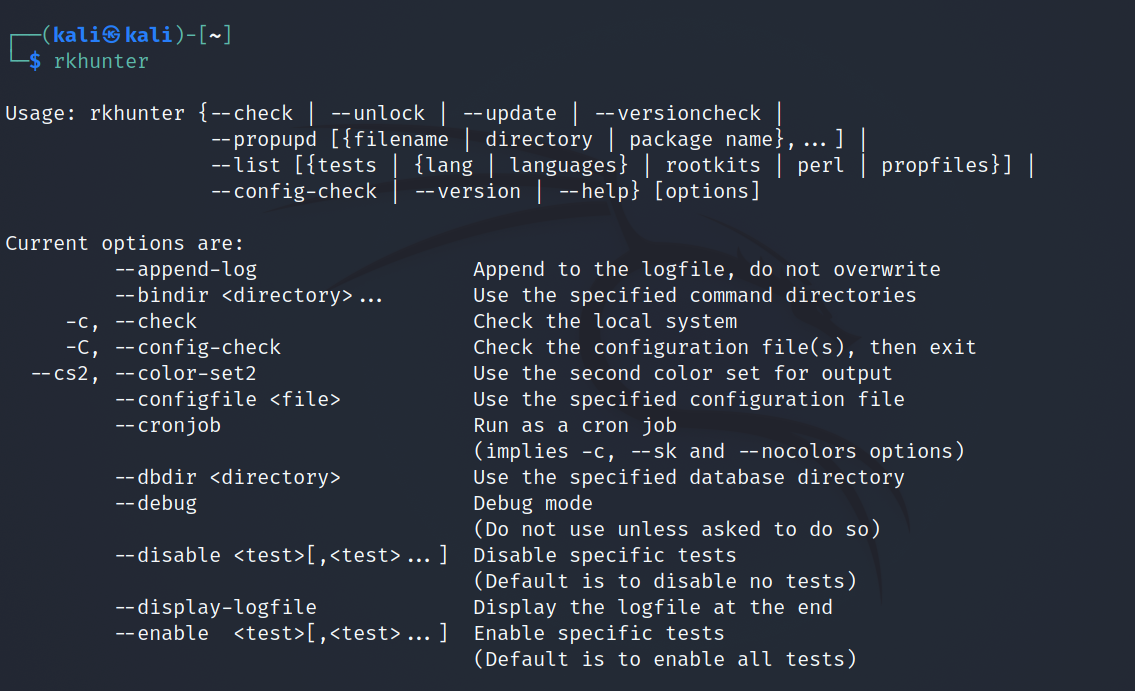

O Rkhunter ou o Rootkit Hunter extraem algumas semelhanças do chkrootkit. Ele pesquisa rootkits e outros backdoors / vírus em sistemas Unix, com o Linux sendo um exemplo típico. Ao contrário, o Rootkit Hunter funciona de maneira um pouco diferente do que sua contraparte.

Inicialmente, ele verifica os hashes SHA-1 dos arquivos principais e críticos do sistema. Mais adiante, ele compara os resultados com hashes verificados que estão disponíveis em seu banco de dados online. Esta ferramenta está bem equipada para localizar quaisquer diretórios de rootkit, módulos de kernel suspeitos, arquivos ocultos e permissões incorretas.

Para instalação, digite o seguinte comando no terminal:

sudo apt-get install rkhunter -y

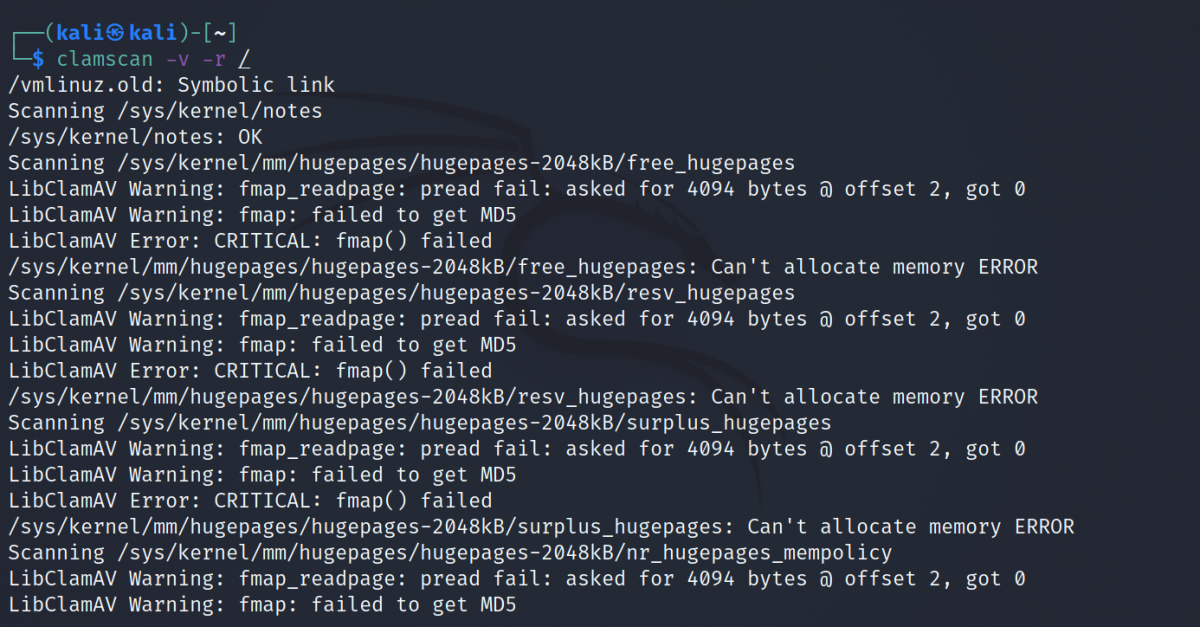

4. ClamAV

ClamAV ou Clam Anti-Virus é um software antivírus gratuito e de plataforma cruzada. Ele pode detectar uma grande variedade de malware e vírus. Embora tenha sido feito inicialmente para Unix, ele possui um código-fonte aberto, o que permite que muitas empresas terceirizadas desenvolvam versões variadas para outros sistemas operacionais, como Solaris, macOS, Windows, Linux e AIX.

O ClamAV oferece uma série de recursos, incluindo um scanner de linha de comando, atualizador de banco de dados e daemon escalável multi-thread. Isso se baseia em um mecanismo antivírus executado em uma biblioteca compartilhada de vírus e malware. Embora seja um software de download gratuito, o fato louvável é que as bibliotecas de malware são continuamente atualizadas.

Para instalação, digite o seguinte comando no terminal:

sudo apt-get install clamav clamav-daemon -y5. Detecção de malware Linux

O Linux Malware Detect (LMD) ou Linux MD é um pacote de software que procura malware em sistemas de servidor baseados em Unix e relata todas as violações de segurança ao usuário.

O LMD protege o sistema contra malware escaneando os arquivos do sistema e comparando-os com as assinaturas de milhares de malware Linux conhecido. Embora mantenha seu banco de dados independente de assinaturas de malware, o LMD obtém informações dos bancos de dados do ClamAV e do Malware Hash Registry.

Para instalação, digite os seguintes comandos um por um no terminal:

sudo apt-get -y install git

git clone https://github.com/rfxn/linux-malware-detect.git

cd linux-malware-detect/

sudo ./install.sh6. Radare2

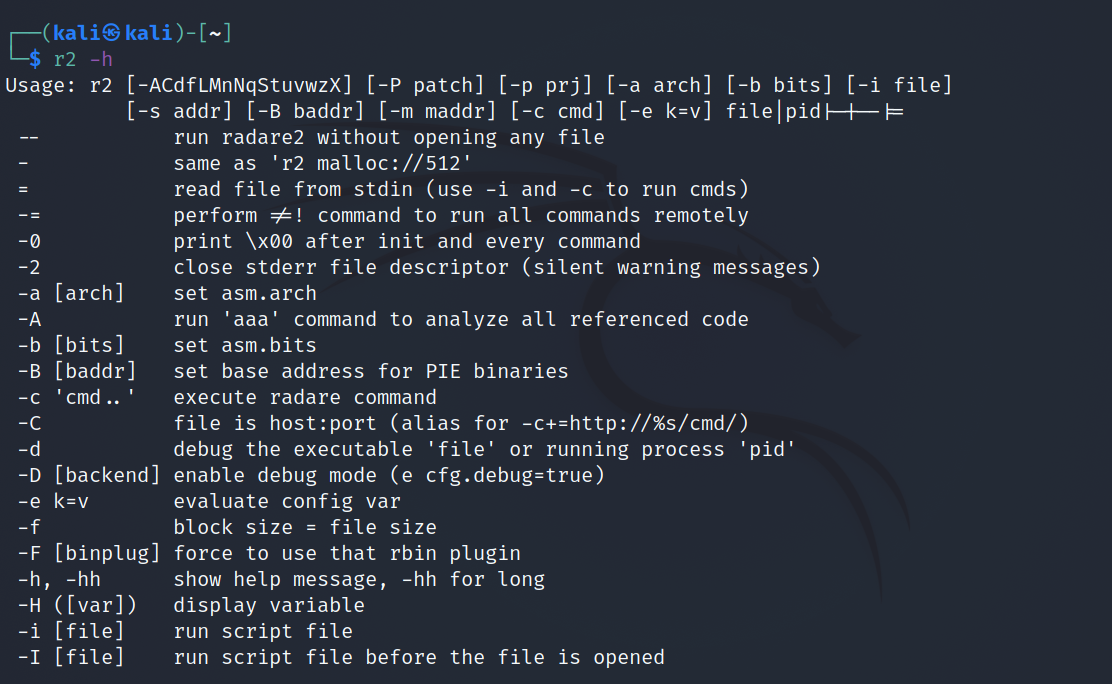

Radare2 é um software de engenharia reversa usado para análises estáticas e dinâmicas. Como software de código aberto, oferece recursos como análise forense digital, exploração de software, formatos binários e arquiteturas.

O poder da engenharia reversa facilita a depuração de problemas no Linux, especialmente ao trabalhar com programas dentro do terminal. O objetivo principal do Radare2 é extrair ou reparar quaisquer arquivos ou programas corrompidos que tenham sido vítimas de ataques de malware por meio de engenharia reversa.

Para instalação, digite o seguinte comando no terminal:

sudo apt-get install git

git clone https://github.com/radareorg/radare2

cd radare2 ; sys/install.sh

7. OpenVAS

O Open Vulnerability Assessment System (OpenVAS) é um scanner de vulnerabilidade equipado com Greenbone Vulnerability Manager (GVM), uma estrutura de software que inclui uma série de ferramentas de segurança.

O OpenVAS executa verificações de segurança no sistema para procurar qualquer exploits ou fraquezas no servidor. Ele compara os arquivos identificados com as assinaturas de qualquer exploração ou malware existente em seu banco de dados.

O propósito da ferramenta foge de encontrar malware real; em vez disso, é uma ferramenta essencial para testar as vulnerabilidades do seu sistema contra vários exploits. Depois que você estiver ciente dos pontos fracos do seu sistema, será mais fácil lidar com as preocupações.

8. REMnux

REMnux é uma coleção de várias ferramentas gratuitas com curadoria. Como um kit de ferramentas Linux, seus principais usos são a engenharia reversa e a análise de malware. Alguns recursos incluem análise de arquivo estático e binário, Wireshark, análise de rede e limpeza de JavaScript.

Todos esses recursos juntos criam um sistema extremamente poderoso para desconstruir vários aplicativos de malware encontrados durante o processo de varredura. Dada a sua natureza de código aberto, qualquer pessoa pode fazer o download e instalá-lo facilmente em seu (s) sistema (s) Linux.

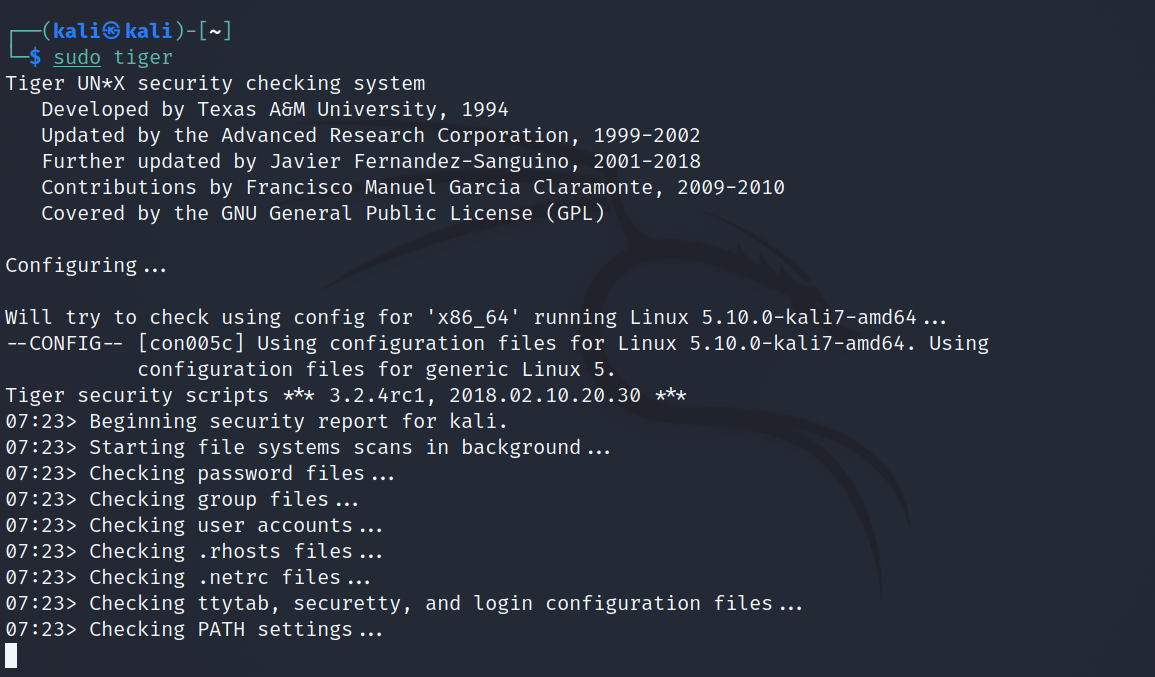

9. Tiger

Tiger é um software de código aberto, que inclui diferentes scripts de shell para realizar auditorias de segurança e detecção de intrusão.

O Tiger verifica todos os arquivos de configuração do sistema e arquivos do usuário em busca de possíveis violações de segurança. Em seguida, eles são relatados de volta aos usuários para análise. Tudo isso é possível pela presença de várias ferramentas POSIX que ele emprega em seu backend.

Para instalar o Tiger, você pode baixar diretamente o código-fonte ou instalá-lo de um repositório padrão usando um gerenciador de pacotes.

Para instalação, digite o seguinte comando no terminal:

sudo apt-get update

sudo apt-get install tiger10. Maltrail

Maltrail é uma ferramenta da moda para a segurança do Linux, pois é amplamente usada para detectar tráfego malicioso. Ele realiza varreduras detalhadas utilizando um banco de dados de itens publicamente disponíveis na lista negra e, em seguida, compara o tráfego com as falhas destacadas.

É possível acessar o Maltrail através da linha de comando do Linux, bem como através da interface web.

Para instalar o Maltrail, primeiro atualize a lista de repositórios do seu sistema e atualize os pacotes instalados. Você também precisa baixar algumas dependências adicionais.

sudo apt-get update && sudo apt-get upgrade

sudo apt-get install git python-pcapy python-setuptoolsEm seguida, clone o repositório Git oficial do Maltrail:

git clone https://github.com/stamparm/maltrail.gitAltere o diretório e execute o script Python:

cd /mailtrail

python sensor.pyQual é a melhor ferramenta de segurança para Linux?

Existem várias ferramentas de detecção de ameaças disponíveis no mercado. No entanto, como cada ferramenta está disponível para uma finalidade diferente, há muitas opções disponíveis para os usuários finais. Desta forma, as pessoas podem escolher e escolher a ferramenta certa para seu caso de uso atual e instalá-la através da linha de comando ou das respectivas interfaces.