7 erros comuns de senha que provavelmente farão com que você seja hackeado

Com o tanto que você provavelmente já ouviu sobre segurança de senha, é fácil abafar o conselho e continuar com seus velhos hábitos. Mas as senhas fracas são um problema tão comum e o deixam exposto a tantas vulnerabilidades que é vital levá-las a sério.

Proteger suas contas com senhas fracas é como deixar todas as portas destrancadas. Só porque você nunca foi roubado antes, não significa que é seguro abandonar a proteção que os bloqueios oferecem.

Vejamos alguns dos erros de senha mais comuns que você deve evitar para se manter seguro online.

As senhas mais comuns do mundo

A cada ano, as empresas de segurança publicam dados sobre as senhas mais comuns. Eles obtêm essas informações de violações de dados, permitindo que vejam o que de outra forma seriam informações privadas.

As classificações exatas das senhas mudam a cada ano, mas nas listas das senhas mais comuns (como a da Wikipedia ), estas são sempre algumas das mais populares:

- 123456

- 123456789

- Imagem 1

- senha

- 111111

- 123123

- qwerty

- abc123

- eu te amo

- admin

Claramente, essas senhas são atrozes. Usá-los é tão bom quanto não ter nenhuma senha. Qualquer pessoa que tentar invadir uma conta tentará imediatamente senhas simples como essa – já que são as mais comuns, faz sentido.

No entanto, se você acha que está seguro apenas porque sua senha não está na lista, não fique muito confortável. Essas senhas são ruins porque ilustram características de senhas facilmente hackeadas, e é possível que sua própria senha também o faça.

Abaixo estão explicações específicas sobre tendências de senhas fracas e por que elas representam esse problema.

1. A senha óbvia

Muitas das senhas mais comuns são variações de números consecutivos. Senhas como 123456 e até mesmo a mais longa 1234567890 não oferecem segurança. Podemos supor que as pessoas usam senhas como essa porque são muito fáceis de digitar. Basta correr os dedos da esquerda para a direita na linha de números.

Isso também se aplica a senhas como qwerty e qwertyuiop . Eles não são cadeias aleatórias de caracteres – são uma fileira de teclas do teclado que todos conhecem.

Lembre-se de que, embora uma senha possa ser memorizada para você, as senhas não devem ser fáceis. Muitas pessoas esquecem isso, e não pense no fato de que usar uma senha óbvia que você criou em cinco segundos não protegerá sua conta.

Senhas comuns como essas nem mesmo exigem que um hacker em potencial execute software de cracking ou roube sua senha em uma violação. Se alguém pudesse tentar as 50 principais senhas manualmente e invadir sua conta, você tem uma senha fraca.

2. A senha padrão

É espantoso que a senha seja amplamente usada. Muitos dispositivos, como roteadores sem fio, vêm com essa senha padrão. No entanto, a maioria desses dispositivos também inclui avisos de que você precisa alterar a senha padrão para algo mais seguro depois de fazer o login.

Sem surpresa, muitas pessoas são preguiçosas e recusam ou esquecem de alterar as senhas padrão. Não é preciso muito esforço para invadir a rede Wi-Fi de alguém se essa pessoa usar a senha padrão. Existem sites inteiros dedicados a catalogar as senhas padrão para vários modelos de roteadores, que podem ser acessados gratuitamente por qualquer pessoa.

Portanto, sempre que você adquirir um novo dispositivo ou conta e receber um nome de usuário e senha padrão (como admin / senha ), faça um favor a si mesmo e altere-o imediatamente. As senhas padrão são como uma fechadura enferrujada que alguém pode simplesmente arrancar do seu portão.

3. A senha curta

Um dosaspectos mais importantesde uma senha forte é seu comprimento. Cada caractere adicional – seja uma letra, número ou símbolo – expande o espaço de possibilidade e torna sua senha exponencialmente mais difícil de quebrar.

Pense assim: se alguém tivesse uma senha de um caractere e você tivesse tentativas ilimitadas de quebrá-la, provavelmente levaria apenas alguns minutos para tentar todas as opções do teclado. Aumente isso para uma senha de dois caracteres e agora você terá que lidar com a descoberta dos dois caracteres. E como existem milhares de combinações, demoraria muito mais para quebrar a senha manualmente.

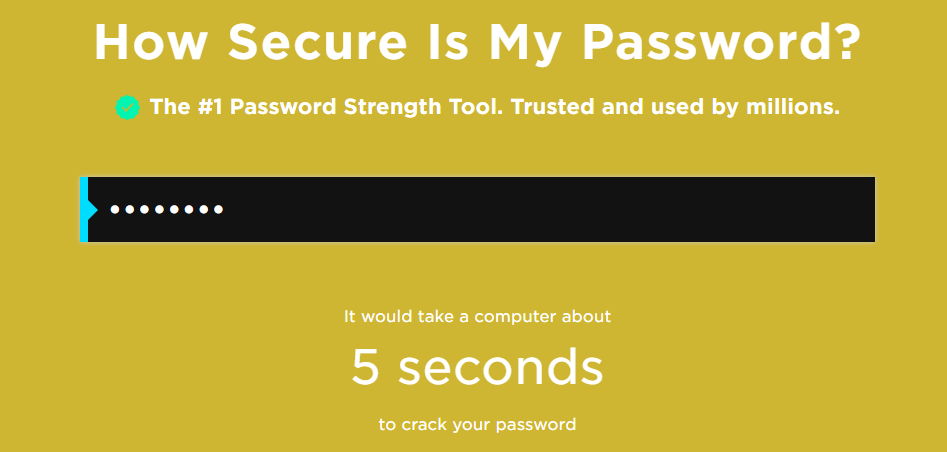

Isso pode ser escalado para o cracking avançado de senha. Alguém que tem um software para usar a força bruta de uma senha (tentando todas as combinações possíveis) seria capaz de quebrar uma senha curta de seis ou oito caracteres rapidamente. No entanto, para uma senha de 16 caracteres ou mais, demoraria muito mais para percorrer todas as combinações possíveis.

Sempre que possível, torne suas senhas longas. Procure no mínimo 12 caracteres, usando mais, se possível. Isso impedirá ataques de força bruta.

4. A senha sem números ou símbolos

O comprimento da senha não é o único fator importante em sua força. Adicionar letras maiúsculas e minúsculas, bem como números e símbolos, permite maximizar o número de escolhas possíveis para cada caractere em sua senha.

Se você usar apenas letras minúsculas, terá 26 opções possíveis por caractere. Com uma senha de oito caracteres, são 26 ^ 8 (cerca de 208,8 bilhões) combinações possíveis.

No entanto, se você usar letras maiúsculas, letras minúsculas e números, agora existem 62 opções possíveis por caractere. Com a mesma senha de oito caracteres, esses 62 caracteres fornecem 62 ^ 8 (cerca de 218,3 trilhões) de possibilidades.

Essa é uma diferença colossal e nem mesmo leva em consideração as dezenas de símbolos disponíveis!

Nenhuma das senhas mais comuns contém símbolos, o que não é uma coincidência. Use uma combinação saudável de tipos de caracteres e sua senha será muito difícil de quebrar apenas com a força bruta. Se precisar de ajuda, use uma ferramenta como o verificador de força de senha do Security.org para ver quanto tempo um computador levaria para quebrar sua senha.

5. A senha "L33T SP34K"

Quando você adiciona números e símbolos à sua senha, há uma advertência que você precisa saber. Se sua senha contiver palavras completas, nunca faça substituições simples de letra para número ou letra para símbolo para caracteres individuais.

Por exemplo, se sua senha é cableCABLE, não substituem a um com @, a l com 1, o A com 4, ea E com 3. Você pode pensar que a senha resultante ( c @ b1eC4BL3 ) é muito mais forte do que a original, mas há uma boa chance de não ser.

Pessoas que trabalham para quebrar senhas sabem que outras pessoas gostam de fazer isso, então se alguém tentar invadir suas contas, eles tentarão todas essas substituições de qualquer maneira. Isso reforça a ideia de que você deve se esforçar para tornar a topologia de sua senha – ou seja, o padrão que sua senha usa – o mais aleatório possível.

Por exemplo, uma topologia de senha comum para uma senha de oito caracteres seria uma letra maiúscula, seguida por cinco letras minúsculas e, finalmente, dois dígitos. A senha Daniel87 se enquadra nessa topologia comum. Embora ainda não seja particularmente forte, uma vez que usa um nome, alternar para dan8iEl7 seria melhor, pois não é uma topologia previsível.

6. A senha de "informações pessoais"

Até agora, focamos principalmente em como proteger sua senha de pessoas que a quebrem. No entanto, outra forma comum de comprometimento de senhas é quando alguém as adivinha.

Dessa forma, sempre que você criar uma nova senha, nunca inclua nenhum dado pessoal. Uma boa senha não deve ter nenhuma relação com você. Muitas pessoas usam uma senha que inclui informações básicas sobre elas, como ano de nascimento, nome do animal de estimação ou algo de que gostem.

Isso torna a adivinhação da sua senha muito mais fácil para as pessoas que o conhecem (ou encontram você nas redes sociais). Pense na quantidade de informações que você compartilhou on-line e, com certeza, vai querer reconsiderar o uso desses detalhes generalizados como proteção para suas contas on-line.

7. A senha do padrão

Embora possam parecer complexas à primeira vista, as senhas que usam um padrão de teclas no teclado não são realmente fortes. Você nunca deve recorrer a um padrão excessivamente simplista, como 1qaz2wsx , 123qweasd ou semelhante. Não há aleatoriedade nessas senhas, tornando-as outra escolha fácil quando alguém está tentando adivinhar a sua.

No entanto, você ainda pode usar esses padrões a seu favor. Com a memória muscular, é possível, com o tempo, memorizar senhas longas e pesadas que, de outra forma, seriam absurdas. Apenas certifique-se de que eles estejam totalmente compostos e não tenham um padrão óbvio no teclado.

Esse conselho é mais importante em situações que exigem um PIN composto apenas de dígitos. Esteja você protegendo a tela de bloqueio do seu smartphone ou configurando a proteção para um caixa eletrônico, não use padrões básicos como 1379 (os quatro cantos) ou 2580 (logo abaixo na linha do meio).

Um PIN de quatro dígitos tem apenas 10.000 combinações possíveis, portanto, você deve optar por um número maior, se possível. Mas, em qualquer caso, não use um padrão obviamente identificável para qualquer tipo de combinação segura.

Use um gerenciador de senhas para obter melhores resultados

É difícil seguir todas essas regras para todas as contas que você precisa proteger online. Isso é especialmente verdadeiro quando outro problema comum de senha é usar a mesma senha em várias contas. Se alguém descobrir sua senha para um site, eles vão tentar em qualquer outro lugar com seu endereço de e-mail.

A melhor solução é começar a usar um gerenciador de senhas . Esses aplicativos permitem que você gere senhas completamente aleatórias que são tão longas quanto você quiser e bloqueie-as em um cofre que se abre com sua única senha mestra. Faça com que essa senha mestra seja forte e seja a única de que você precisa se lembrar.

Isso elimina a preocupação de criar senhas fortes, mas fáceis de lembrar.

As senhas são vitais para sua segurança online

Observando os problemas mais comuns com senhas fracas, você pode melhorar a higiene de sua própria senha. Evite cometer os erros que podem comprometer as senhas das pessoas para ajudar a se proteger do mesmo destino.

E embora a segurança da senha seja importante, mesmo a senha mais forte não protegerá sua conta se ela for exposta em uma violação. É por isso que recomendamos o uso da autenticação de dois fatores em todos os lugares disponíveis para outra camada de defesa.