Engenharia Social: o que é e como nos proteger da engenharia social

Certamente, pelo menos uma vez, ouvimos falar de malware , cavalos de Tróia, ransomware : todos os nomes que se referem a programas maliciosos capazes de entrar e se replicar em nossos sistemas, explorando configurações incorretas do computador ou erros nos aplicativos que usamos. Nos últimos anos, no entanto, refinamos cada vez mais as armas à nossa disposição para nos proteger dos inimigos: os sistemas antivírus são extremamente mais eficazes, os próprios sistemas operacionais recebem atualizações frequentes que corrigem quaisquer erros ou vulnerabilidades detectadas pelos desenvolvedores. Por esse motivo , os hackers encontraram novas maneiras de nos contornar e igualmente obter acesso a dados privados e sistemas pessoais : um deles é a Engenharia Social.

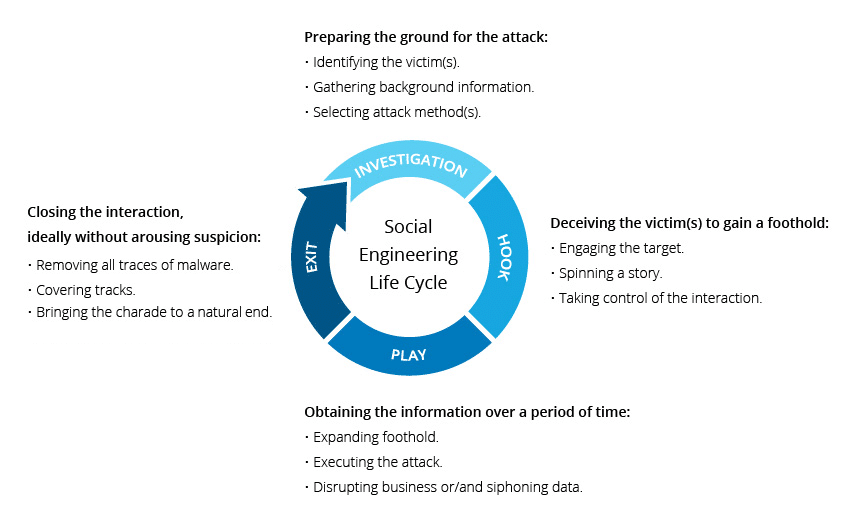

A engenharia social é um conjunto de técnicas que exploram a interação com os usuários para acessar os sistemas a serem atacados. Ou seja, é como se um ladrão batesse à sua porta e fosse você quem o deixasse entrar.

Phishing: cuidado com a isca

Para entender melhor a Engenharia Social e esse método de ataque sutil, vamos analisar juntos um caso que afetou muitos clientes da Poste Italiane . O usuário recebe um SMS que, à primeira vista, parece autêntico. Na verdade, o remetente é PosteInfo, como o de muitas mensagens SMS enviadas pelo grupo dos correios. O conteúdo, para um usuário médio, parece quase alarmante: existe o risco de sermos impedidos de acessar a conta e os serviços de pagamento. A armadilha está ao virar da esquina! Na verdade, seguindo o link no final da mensagem , seremos direcionados para um site não dos Correios da Itália, mas semelhante .

Uma vez que os dados solicitados tenham sido inseridos, seremos nós que autorizaremos os invasores a acessar informações confidenciais, mas acima de tudo, às nossas reservas de dinheiro. Esse tipo de ataque é chamado de phishing (traduzido como “para pescar”). Assim como as iscas de pesca são usadas para capturar presas, os invasores usam essas mensagens (iscas) para pegar usuários menos atentos .

Engenharia social: preste atenção ao operador

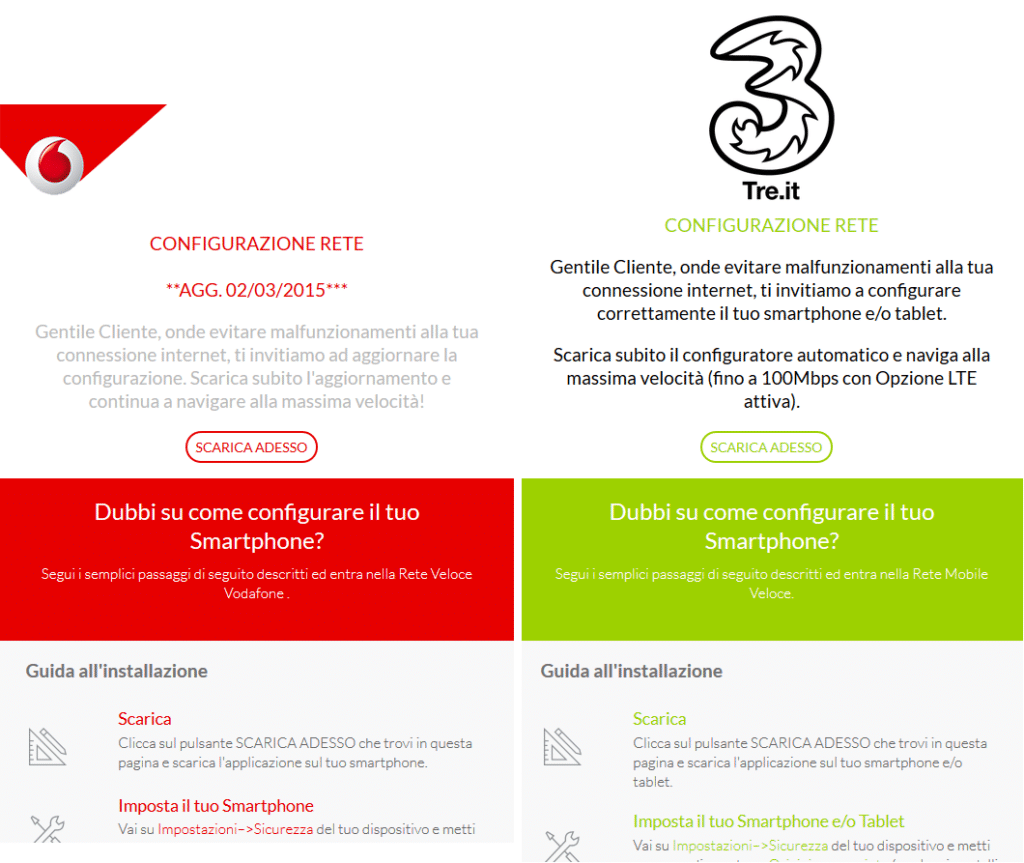

Existem inúmeros outros tipos de ataques que, como dissemos no início, se enquadram na categoria de engenharia social. A esta altura, deve começar a ficar mais claro o porquê desse nome: uma parte relevante do ataque é dada pelo componente social , que somos nós! Se você ainda não está convencido, vamos tentar analisar outro ataque faraônico: desta vez contra duas operadoras de telefonia italianas .

O ataque social é apenas a abertura para um plano muito mais complexo que explora muitas vulnerabilidades para injetar um programa capaz de recuperar informações confidenciais ( spyware ) no telefone do destinatário. O usuário é de alguma forma direcionado para sites falsos, feitos para serem confiáveis (mesmos logotipos, estilo, linguagem, cores). Aqui o "deixar passar" está atrás de "Baixar agora": esse botão, na verdade, baixa um aplicativo que, uma vez instalado, terá muito trabalho a fazer para recuperar nossas informações pessoais. É claro o quão importante é a prudência quando nos movemos no mundo digital, mas, acima de tudo, uma certa atenção é necessária para encontrar aqueles detalhes que podem nos impedir de cair em situações desagradáveis.

Como nos defender da Engenharia Social

Muitos dirão "nem todos somos engenheiros de computação": isso certamente é verdade, mas os bandidos sempre deixam alguns rastros que podem ser encontrados antes de cair em seus truques. Por exemplo, no primeiro caso, um olhar um pouco mais atento teria notado as sentenças ligeiramente agramaticais e com erros de pontuação (faltam várias vírgulas). Uma simples pesquisa no Google não nos teria dado nenhuma informação sobre o Decreto 286/336, o que o torna estranho. Finalmente, o link mostrado no final da mensagem não está entre os domínios da Poste Italiane (normalmente poste.it). Mas, acima de tudo, eles nunca teriam pedido que você inserisse seus dados pessoais diretamente em um site , sem pedir sua autenticação e, portanto, sem qualquer forma de proteção.

Se você não tem certeza do que recebeu ou não esperava aquela comunicação “estranha”, pergunte! Uma simples ligação para o correio poderia ter evitado danos maiores, pois o funcionário provavelmente não teria confirmado a legalidade da mensagem recebida.

Os detalhes para verificar

Em circunstâncias suspeitas, existem alguns detalhes que podemos verificar para evitar situações desagradáveis:

- preste atenção à gramática, erros ortográficos, pontuação (geralmente são erros óbvios);

- preste atenção ao tom da comunicação: muitas vezes os invasores se concentram na pressa e na emergência . Nessas situações, tendemos a ser mais vulneráveis, pois nossa capacidade de julgamento é prejudicada pela natureza emergencial do momento;

- nos e-mails, preste atenção ao remetente (ou nas mensagens de texto preste atenção ao número, se houver): não confie no nome que você vê exibido, mas procure o endereço real nos detalhes (por exemplo, pode acontecer de você receber um e-mail da Amazon.it endereço [email protected], tudo menos confiável);

- assim como nos e-mails, nas mensagens você deve ter cuidado ao seguir links para outros destinos e, neste caso, você deve sempre verificar o domínio (ou seja, a parte do endereço antes de .it, .com …), ele poderia, de fato, não estar vinculado ao remetente;

- como último conselho, tome cuidado para nunca inserir dados extremamente pessoais (como número de cartão de crédito, códigos de acesso ao banco via internet, senhas de áreas restritas, pins, etc …) em sites de origem duvidosa!

Viver em um mundo conectado aumenta nossa exposição a bandidos em potencial de todos os ângulos. Para nossa vida doméstica, essas foram algumas ideias para aumentar a conscientização sobre o digital. Claro, essas dicas também são úteis no seu local de trabalho. Um número crescente de empresas está se empenhando para aumentar a conscientização de seus funcionários com campanhas ad hoc de phishing. Concluindo, não sejamos enganados por falsas mensagens e cuidado com… não se prenda à Engenharia Social!

Artigo por Nicola Fioranelli

O artigo Engenharia Social: o que é e como nos proteger da engenharia social vem do Tech CuE .