Um chip contra ataques de hackers: descobrimos a criptografia pós-quântica

O recente ataque de hackers lançado contra o CED da região do Lazio abriu uma ferida profunda na questão da segurança de TI na Itália. Felizmente, depois de quase uma semana de trabalho, também graças à ajuda do FBI, as autoridades italianas conseguiram restabelecer a situação, salvaguardando os dados. O que resta, entretanto, dessa terrível experiência, é o sentimento de angústia e medo que manteve todos em suspense por dias. Sem falar nos atrasos e inconvenientes causados ao sistema de reserva de vacinas contra Covid-19. Questiona-se se tudo isso poderia ter sido evitado e, acima de tudo, se no futuro seremos capazes de nos proteger de outros ataques semelhantes. Na Universidade Técnica de Munique (TUM), uma equipe de pesquisadores desenvolveu um chip inovador capaz de nos defender contra ataques de hackers .

Ataques de hackers, a arma de destruição em massa do futuro

Temos que nos acostumar com a ideia, de fato, de que ataques de hackers como o sofrido pelo Lazio CED se tornarão cada vez mais comuns em um futuro próximo . As consequências que podem derivar de tais situações podem ser devastadoras se não pensarmos em soluções para contê-las. Cada vez mais serviços trafegam na rede e, na próxima era da IoT (internet das coisas), onde tudo estará conectado, será cada vez mais importante salvaguardar a vulnerabilidade de nossos dados .

A nova fronteira da cibersegurança: criptografia pós-quântica

Com o desenvolvimento dos computadores quânticos, algumas técnicas de computação quântica estão se tornando cada vez mais populares também no campo da segurança cibernética. Pesquisadores TUM, liderados pelo prof. Georg Sigl desenvolveu o primeiro protótipo de chip capaz de neutralizar ataques de hackers de forma extremamente eficiente. É um chip feito ad hoc para a utilização de algoritmos baseados em criptografia pós-quântica (ou criptografia pós-quântica, em inglês) . A criptografia pós-quântica é uma nova abordagem à criptografia, a disciplina que define algoritmos para criptografar informações. Atualmente, os estudos se concentram em seis abordagens diferentes:

- Criptografia baseada em rede . São os algoritmos baseados em rede, atualmente considerados os mais promissores no campo da criptografia pós-quântica;

- Criptografia multivariada . Esses são algoritmos criptográficos pós-quânticos baseados na solução de sistemas multivariados de equações;

- Criptografia baseada em hash . Algoritmos criptográficos genéricos baseados em funções hash;

- Criptografia baseada em código . Esses algoritmos são baseados em códigos de correção de erros;

- Criptografia de isogenia da curva elíptica supersingual . É uma técnica de criptografia pós-quântica que usa uma chave secreta;

- Resistência quântica de chave simétrica . Essa abordagem sustenta algoritmos que usam chaves criptográficas simétricas.

Tecnologia ASIC

O chip desenvolvido pela TUM foi projetado ad hoc para resistir aos ataques de hackers mais perigosos, como o ransomware. Este é um circuito integrado específico de aplicação (ASIC). Este tipo de componentes eletrônicos são usados exclusivamente para executar cálculos adequados ou aplicações de processamento do tipo "propósito especial" , ou seja, específico para executar apenas algumas funções. Isso significa que esses dispositivos são otimizados para atingir um desempenho muito alto.

O chip que pode resistir a ataques de hackers

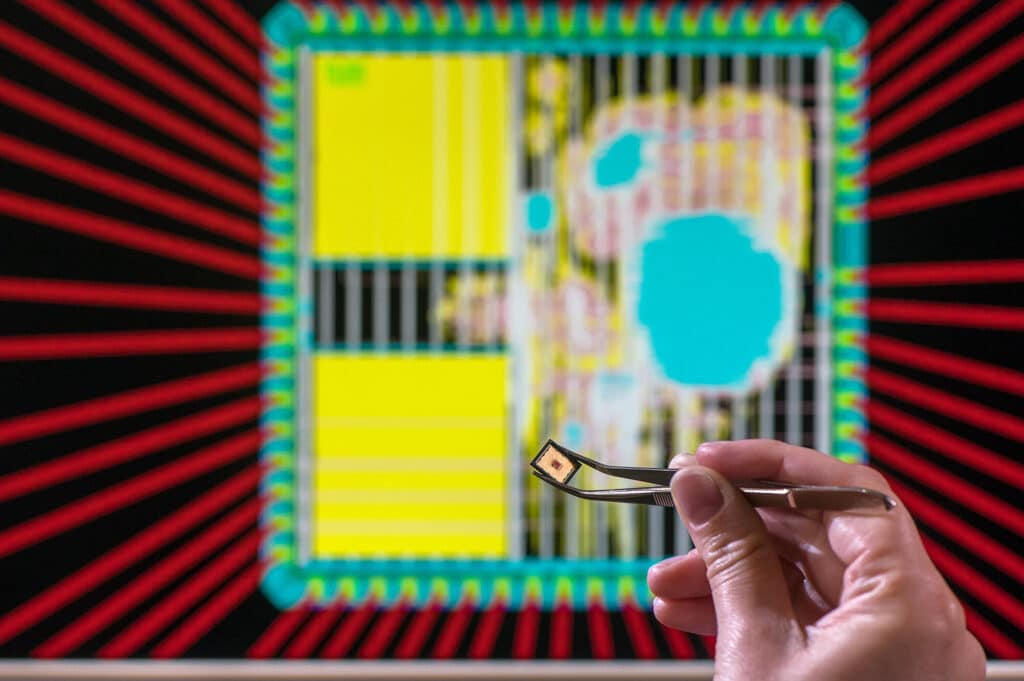

Os pesquisadores do TUM começaram com um chip ASIC de código aberto existente baseado na arquitetura RISC-V padrão, que eles modificaram. O resultado é esse chip específico, que pode ser usado contra ataques de hackers poderosos. Graças às modificações apropriadas desenvolvidas pelo grupo, o chip é capaz de realizar operações de computação quântica, o que lhe confere alto poder de computação . Ao fazer isso, portanto, ele pode ser programado com sofisticados algoritmos criptográficos pós-quânticos.

O nosso é o primeiro chip criptográfico pós-quântico baseado inteiramente em uma abordagem de co-design de hardware / software

prof. Georg Sigl

Prof. comentado. Georg Sigl, gerente de projeto. O chip, na verdade, também incorpora um acelerador de hardware especialmente projetado para tornar os cálculos ainda mais rápidos e suportar algoritmos de criptografia pós-quântica baseados em látex . A equipe também afirma que pode implementar SIKE em uma velocidade cerca de 21 vezes mais rápida do que os chips que implementam algoritmos de criptografia apenas de software. O SIKE é um algoritmo sempre baseado em criptografia pós-quântica, mas muito mais promissor que os baseados em látex. Essas características dão ao chip uma arma muito válida para se defender contra os ataques de hackers mais perigosos.

O Trojan de hardware, uma nova ameaça contra a qual se defender

Não para por aí, o componente desenvolvido pelos pesquisadores do TUM também incorpora quatro Trojans de hardware que funcionam de forma diferente uns dos outros. O Trojan de hardware é a nova arma de destruição em massa dos hackers. Comparado ao cavalo de Tróia convencional, que atua no nível do software, é um vírus que usa um circuito de hardware específico para atacar. O aspecto mais perigoso desses vírus é que eles são capazes de escapar de qualquer algoritmo de criptografia pós-quântica . Isso significa que se tornará cada vez mais importante orientar a pesquisa de segurança cibernética nessa direção para entender como se defender contra ataques semelhantes no futuro.

Um chip que pode aprender a se defender contra ataques de hackers por conta própria

O dispositivo criado na TUM apresenta-se assim como uma das soluções mais avançadas do ponto de vista da cibersegurança. Os pesquisadores criaram o primeiro chip capaz de executar algoritmos de criptografia pós-quântica para proteger contra ataques de hackers. Vários testes começarão nos próximos meses, úteis para testar suas capacidades reais. Os testes, ao final dos quais o chip será destruído, serão orientados para entender o quanto ele é capaz de resistir contra o Trojan de hardware . Além disso, eles também servirão para desenvolver novos métodos de aprendizado de máquina para dar ao chip uma inteligência artificial capaz de melhorar suas próprias capacidades de defesa. Enquanto isso, na esperança de que essa invenção extraordinária possa se tornar muito promissora para o futuro, devemos continuar a investir em segurança cibernética e aprender a nos defender de ataques de hackers que serão cada vez mais frequentes e perigosos.

O artigo Um chip contra ataques de hackers: descobrimos que a criptografia pós-quântica vem de Tech CuE | Engenharia de Close-up .