Agência de Receita atingida por ransomware: resgate exigido, 78 GB de dados roubados, verificações em andamento

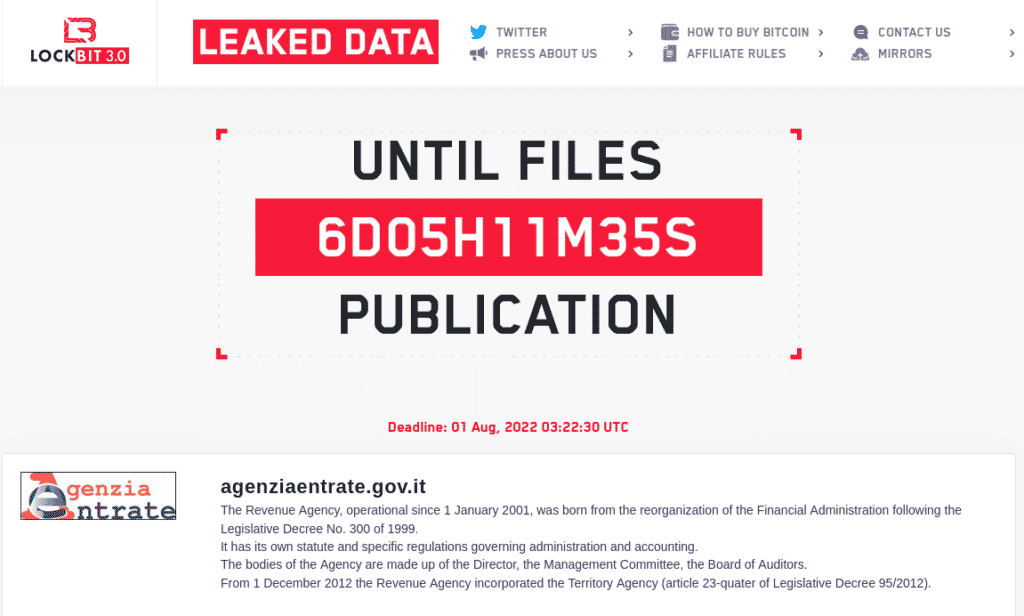

O grupo de hackers (presumivelmente russo) que trabalha com o ransomware LockBit teria conseguido, segundo o próprio grupo, atingir o site da Receita Federal hoje . A notícia foi publicada pela própria LockBit publicando a notícia do ataque do hacker na dark web .

O ataque à Receita Federal

As investigações estão em andamento pela agência postal italiana e pelos técnicos da administração, mas segundo a Sogei, empresa pública que gerencia a plataforma de TI da administração financeira, exclui o pior :

“Desde as primeiras análises realizadas – informa – não ocorreram ataques cibernéticos ou roubos de dados das plataformas tecnológicas e infraestruturas da administração financeira”.

No entanto, o grupo alegou ter roubado mais de 78 GB de dados da Receita , incluindo documentos corporativos, digitalizações, relatórios financeiros e contratos. A ameaça envolve liberar os dados publicamente na dark web se o resgate não for pago. Atualmente, não se sabe se a gangue do ransomware já entrou em contato com o governo italiano ou o valor do resgate que está pedindo . A gangue do ransomware Lockbit dá à agência cerca de 5 dias para pagar o resgate e evitar o vazamento de dados roubados. Como prova do que o grupo afirma, eles planejam liberar capturas de tela de arquivos roubados e "amostras" de dados muito em breve.

Se o ataque for confirmado, representará um dos incidentes mais graves sofridos pelas agências governamentais italianas . No entanto, o que se depreende das primeiras apurações, pelo menos de acordo com as informações divulgadas por quem investiga o caso, é que o perfil de um profissional teria sido hackeado, mas sem conseguir furar e chegar aos dados públicos da Agência.

O grupo por trás do ransomware LockBit está ativo desde pelo menos 2019 e hoje acaba sendo um dos grupos mais ativos . No final de junho, uma atualização foi lançada, levando ao LockBit 3.0, que apresenta novos recursos importantes, como um programa de recompensas por bugs , pagamento Zcash e novas táticas de extorsão. A nova versão 3.0 do ransomware já foi utilizada em ataques recentes.

A introdução do programa de recompensas de bugs ganhou as manchetes: é de fato o primeiro grupo de criminosos de ransomware a pedir a especialistas em segurança cibernética que enviem bugs em seu malware para melhorá-lo . Atualmente, as recompensas variam de R$ 1 mil a R$ 1 milhão. A LockBit também recompensará "idéias brilhantes" para melhorar suas operações.

O LockBit ransomware é especializado em ataques direcionados a empresas e outras organizações . De fato, não é a primeira vez que ataques desse tipo são realizados, já tendo ocorrido com outras organizações de todos os tipos ao redor do mundo. Esse tipo de ransomware é conhecido como RAAS, o que significa ransomware como serviço. Isso significa que não é a LockBit quem decide diretamente quem atacar, mas sim os “afiliados da LockBit” que depositam dinheiro para obter ataques personalizados por comissão . Os pagamentos do resgate são então divididos entre os afiliados atacantes e a equipe de desenvolvimento real do LockBit.

Mas o que é ransomware?

Para os não iniciados, o ransomware é um tipo de malware que restringe o acesso ao dispositivo que infecta, exigindo que um resgate, que se traduz em "resgate" em inglês, seja pago para remover a restrição. Inicialmente difundidos na Rússia, os ataques de ransomware agora são perpetrados em todo o mundo e estão entre os ataques mais frutíferos que um grupo de criminosos pode realizar, bem como os mais usados.

Em junho de 2013, a empresa de software McAfee, especializada em software de segurança, divulgou dados mostrando que 250.000 tipos diferentes de ransomware foram registrados nos primeiros três meses de 2013 , mais que o dobro do número obtido nos primeiros três meses do ano. . CryptoLocker, um worm ransomware que apareceu no final de 2013, arrecadou cerca de US$ 3 milhões antes de ser inofensivo pelas autoridades.

O primeiro ransomware conhecido foi o AIDS Trojan, também conhecido como "PC Cyborg", escrito em 1989 pelo biólogo Joseph Popp, que executava um payload que mostrava ao usuário uma mensagem informando que a licença de algum software instalado havia expirado, criptografava o arquivos do disco rígido e obrigou o usuário a pagar US$ 189 à “PC Cyborg Corporation” para desbloquear o sistema. Popp foi declarado incapaz de entender e não foi julgado, mas prometeu doar os lucros do malware para pesquisas para a cura da AIDS.

O artigo Agenzia delle Entrate atingido por ransomware: resgate exigido, 78 GB de dados roubados, verificações em andamento foi escrito em: Tech CuE | Engenharia de close-up .